ネットワーク、ゼロトラストセキュリティの環境構築から運用サポートまでハイブリッドワークに必要となる全機能を提供します

Bizdrive ゼロトラストセキュリティ

いま企業に求められる情報セキュリティ対策(第34回)

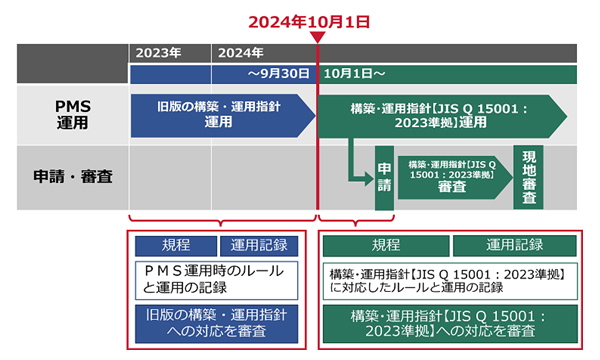

個人情報を適切に取り扱う事業者だけが取得できる「プライバシーマーク(Pマーク)」の基準が、2024年10月に変更されました。すでにPマークの認定を受けた事業者はどう対応すれば良いのでしょうか。Pマーク運用の変更点を解説します。

「プライバシーマーク(Pマーク)」は、日本産業規格JIS Q 15001の「個人情報保護マネジメントシステム―要求事項」に適合した個人情報保護体制を整備している企業に与えられる、個人情報保護の第三者認証制度です。

企業がPマークを取得することで、顧客や取引先からの信頼を獲得し、公共案件の入札などで有利になるなど、ビジネスチャンスの拡大につながることが期待されます。加えて、パートやアルバイトも含めた全従業員に対する教育も取得要件に含まれているため、個人情報に対する保護意識を高めるなど、社内のセキュリティ意識の向上にも繋がります。

消費者にとっても、Pマークがあることで企業に安心して個人情報を預けることができ、個人情報を適切に取り扱っていることがすぐにわかるといったメリットがあります。

Pマークの取得事業者は、2025年3月時点で1万7000社を超えています。Pマークを取得するためには、国内に活動拠点を持っていること、代表者を含む正社員が2名以上いることが最低条件となります。

そのうえで、個人情報の保護と管理に関する基準を満たすために「個人情報保護マネジメントシステム(PMS)」に基づく業務体制を構築する必要があります。PMSとは、P(計画)、D(実施)、C(点検・評価)、A(改善)の4つの要素を含んだ個人情報を適正に管理するための仕組みを指します。PMSを運用することで「①事故の予防・抑制」「②事故が発生した際の被害の最小化」「③事故後の対応の明確化」を目指します。

Pマーク付与の有効期間は2年間で、準備から取得までおおむね6カ月~1年ほどかかります。

2024年10月1日より新規/更新申請する事業者は、構築・運用指針【JIS Q 15001:2023準拠】に対応のうえ、申請する必要がある(プライバシーマーク制度「審査基準と構築・運用指針」より引用)

新基準は、先に挙げたPMS のPDCAに対応した51個(J.1.1〜J.11.1)の要求事項で成り立っています。Planは「J.1 組織の状況」から「J.4 支援」まで、Doは「J.5 運用」、Checkは「J.6 パフォーマンス評価」、Actは「J. 7 改善」です。J.8以降はDoにおける詳細な管理事項となります。

新旧における主な変更点としては、改正個人情報保護法への対応が挙げられます。例えば「J.1.4 個人情報保護マネジメントシステムの適用範囲の決定」では、個人情報の取り扱いを定め、文書化することとされていますが、新たに「文書化した情報を利用可能な状態にすること」が追加されました。つまり、ただ単に文書を保管するだけではなく、常に利用できる状態で管理し続ける必要があるということです。

このほか「J.8.8.4 個人関連情報の第三者提供の制限」では、第三者が個人関連情報を個人データとして取得する場合、本人に対して通知または明示し、本人が識別される個人データとして取得することの同意を得ることが明記されました。

この同意を得る際に、本人に対して通知又は明示する事項としては以下の6点が挙げられています。

1)提供先の事業者の名称又は氏名

2)提供先の事業者の個人情報保護管理者(若しくはその代理人)の氏名又は職名、所属及び連絡先

3)個人関連情報の提供を受けて個人データとして取得した後の利用目的

4)個人関連情報の項目

5)個人関連情報の取得方法

6)個人関連情報の取扱いに関する契約がある場合はその旨

もし個人情報流出の可能性がある場合は、プライバシーマーク付与機関・および個人情報保護委員会にその旨を報告することがルール化されています。新基準では、こうした緊急事態への準備および対応に関する規定として、以下の3点が明記されています。

(A)緊急事態が発生した個人情報の内容を本人に速やかに通知すること。

(B)二次被害の防止、類似事案の発生回避などの観点から、可能な限り事実関係、発生原因及び対応策を、遅滞なく公表すること。

(C)事実関係、発生原因及び対応策を、関係機関及び利害関係者に直ちに報告すること。

ここまで挙げたように、新基準では主に改正個人情報保護法への対応が変更点となります。個人情報を適切に管理することは企業の義務であり、Pマーク取得企業はこれまで以上に対策を徹底しなければなりません。

個人情報のような重要なデータを適切に管理するためには、セキュリティソリューションを用いることも重要です。例えば「EDR(Endpoint Detection & Response)」と呼ばれるエンドポイントセキュリティ(端末保護)も、対策のひとつといえます。

EDRは、組織の端末内に侵入したマルウェアなどのセキュリティの脅威を検知・対処するためのソリューションで、個人情報窃取を狙う攻撃に対するセキュリティ強化が図れます。たとえ攻撃を受けたとしても、その日時などのログ情報や対応状況が確認できるため、個人情報が流出した際の報告にも利用できます。

EDRは単独で導入することも可能ですが、ITベンダーが提供する、総合的なセキュリティサービスに含まれているケースも多く見られます。

たとえばNTT東日本のオファリングサービス「BizDriveゼロトラストセキュリティ」では、EDRはもちろん、ZTNA(ゼロトラストネットワークアクセス)、SWG(セキュアWebゲートウェイ)など、複数のセキュリティ対策が用意されています。これらの機能により、マルウェアの侵入や不正なユーザーへのアクセスをブロックし、個人情報流出を保護する強固な情報セキュリティ構築を支援します。

さらに、MDM(モバイルデバイスマネジメント)でモバイル端末からの情報流出対策もできるうえ、SOC(セキュリティ運用センター)がサイバー攻撃の分析・対応を行うため、情報流出の可能性に素早く気づくことが可能です。SOCでは、先述した個人情報流出時の対応・報告のサポートも行うため、万が一の事態が発生した際の備えとしても有効です。

こうしたBizDriveゼロトラストセキュリティの複数のセキュリティ機能は、ユーザー企業側の要望にあわせて選択することができます。自社に適した機能を残し、不要な機能は省略することも可能です。

個人情報に関するルールは、今後も厳格化していくことが予想されます。Pマークをすでに取得している企業も、これから取得を検討する企業も、BizDriveゼロトラストセキュリティのようなオファリングモデルを活用することで、導入までの時間と稼働を短縮しながら、自社の個人情報管理をより徹底してみてはいかがでしょうか。

ネットワーク、ゼロトラストセキュリティの環境構築から運用サポートまでハイブリッドワークに必要となる全機能を提供します

Bizdrive ゼロトラストセキュリティ

資料ダウンロード

さまざまな業種・業態・規模のお客さまのビジネスに役立つ資料や、NTT東日本の各種サービスのパンフレット、ご利用ユーザーさま向けのマニュアルをダウンロードいただけます。