各種セミナー情報や、イベント開催のご案内、出展レポートなどをご紹介します。

企業のデジタルシフト(第29回)

AWSは初期設定のままでは危ない!変更すべきポイントと対策

- 公開日

- 2026-01-14

AWS(Amazon Web Services)は、仮想サーバーを始めとするITインフラをはじめ、データ分析、生成AIなど200以上の多彩なサービスを提供する、世界で最も利用されているパブリッククラウドサービスの1つです。その信頼性とスケーラビリティ(拡張性)から、数多くの企業がビジネス基盤をAWS上に構築しています。

しかし、AWSを導入するユーザー企業が多いということは、その企業を狙ったサイバー攻撃も行われやすくなります。たとえばパスワードが流出した場合や、本来すべき設定が漏れていた場合、不正ログインによって機密情報の漏えいなど深刻なセキュリティ事故が発生する可能性があります。

本記事ではこうした事態を防ぐために、AWSのツールを活用したセキュリティ対策や、AWS上で設定すべき項目について解説します。

※本記事はAWS社が公開している資料を元に、BizDrive編集部が作成したものです。

世界中で使われているAWSは、世界中のサイバー攻撃に狙われている

一般的にAWSを利用する企業は、AWSを利用するためのアカウントである「IAMユーザー」というものを作成し、各従業員はそのアカウントにログインして、AWSにアクセスすることが可能です。

しかし、多要素認証などを設定せず、IDとパスワードのみでログインし、かつそのパスワードが単純だった場合、サイバー攻撃者によって、パスワード総当たり攻撃などを通じて不正ログインされやすくなってしまいます。

こうして他人のアカウントにログインすることに成功したサイバー攻撃者は、そのアカウントが持つ重要な情報を窃取するなど、AWS上で悪意のある操作を行っていきます。

中には、AWS上で構築される仮想サーバー「Amazon EC2」に勝手に仮想サーバーが立てられ、そこで攻撃者が仮想通貨の採掘(コインマイニング)を行い、金儲けのツールとして利用されてしまうケースもあります。さらに、仮想サーバーをDDoS攻撃用のサーバーとして利用するケースもあります。

しかも、サイバー攻撃者が立ち上げた仮想サーバーの費用は、乗っ取られた側であるユーザー企業が支払わなければなりません。実際に、自身のアカウントが乗っ取られた事に気づかないままサイバー攻撃者にAWSを利用され、1カ月で5,000万円以上の不正利用費が請求された被害例もあります。

攻撃者の目的は、企業の重要なシステムを盗む目的もありますが、先に挙げたようなコインマイニングやDDoS攻撃が目的の場合もあります。そのため、たとえAWSアカウント内にユーザー企業の重要なシステムがなくても、攻撃を受け、悪用される恐れがあるため、セキュリティ対策は不可欠と言えます。AWSアカウントを開設した後は、本番アカウント・検証アカウントを問わず、全てのアカウントにセキュリティ対策を行うことが必要でしょう。

AWSに搭載されている、サイバー攻撃を防ぐためのツールとは

こうしたAWSを狙ったサイバー攻撃は、どうすれば防ぐことができるのでしょうか? AWSには、サイバー攻撃を防ぐためのツールが搭載されており、これらを活用することで被害を未然に防ぐことが可能です。本記事ではその中から、代表的な4つのツールを紹介します。

【ツール1:AWS Security Hub】

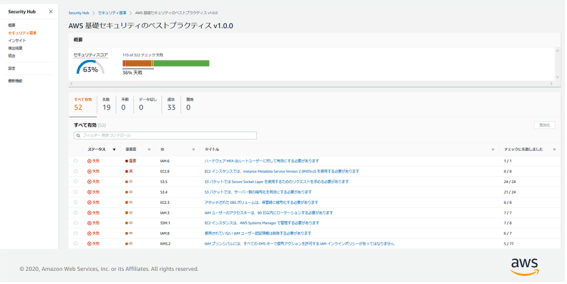

1つ目のツールは、AWSにおける危険な設定を監視し、脅威の設定を未然に防ぐ「AWS Security Hub」です。これはCSPM(Cloud Security Posture Management:クラウドセキュリティ態勢管理)というセキュリティカテゴリに属するサービスであり、AWSリソースのセキュリティ設定が、ベストプラクティスから逸脱していないかを自動でチェックします。

例えば、以下に列挙するような状況をチェックし、アカウント内のセキュリティレベルを項目別にスコア化します。スコアはパーセンテージで表示され、100%に近いほど、セキュリティレベルが高い状態であることを示します。

・Amazon S3バケット(※1)が公開設定になっていないか

・アクセスログを有効化しているかどうか

・セキュリティグループにて不要なポートが開いていないか

・Amazon GuardDuty(後述)が有効化されているか

・Amazon EBS(※2)がデフォルトで暗号化を有効にしているか

・ルートユーザーのアクセスキーが存在しているか

※1:Amazon S3バケット…AWSが提供するオブジェクトストレージ。「S3」は「Simple Storage Service」の略。オブジェクトストレージは、データサイズやデータ数の保存制限がなく、大量のデータ保存が可能なストレージを指す。

※2:Amazon EBS…EC2にて使用するブロックストレージサービスのこと。ブロックストレージとは、ストレージ内を「ボリューム」という単位に分割し、そのボリューム内でさらに「ブロック」と呼ばれる単位でデータを保管するストレージのこと

Security Hubの使い方には「表の使い方」「裏の使い方」という考えがあります。「表」に関しては、上記の内容が該当します。

「裏」の使い方とは、Security Hubのドキュメント機能に注目したものです。同機能には各コントロールの情報が全て記載されており、どういう状況で自動チェックが成功するのか失敗するかなどの各情報を知ることが可能です。

AWS Security Hubの画面

(AWSブログ「AWS Black Belt Online Seminar」PDF資料より引用)

【ツール2:Amazon GuardDuty】

2つ目のツールは、クラウド内の危険な挙動を検知する「Amazon GuardDuty」です。発生した脅威をすぐに検知し、ユーザーに知らせて、被害拡大を防ぐ役割を担います。

Amazon GuardDutyでは、機械学習や異常検知技術、AWSの各種ログ(CloudTrail、VPCフローログ、DNSクエリログなど)の分析を通じて、潜在的な不正アクセスやデータ漏えい、マルウェア活動などの脅威をリアルタイムで特定します。特別な設定やソフトウェアのインストールが不要で、簡単に利用できる点も特徴です。

先に挙げたSecurity Hubとの違いでいえば、Security Hubは攻撃を未然に防ぐ「予防的統制」に該当し、セキュリティインシデントの原因となる問題を取り除く、もしくは軽減させるための対策となります。

一方のGuardDutyは、実際に発生している攻撃を発見する「発見的統制」で、セキュリティに関わる何かしらのイベントが発生した際に、問題の早期検知と記録を行って、進行中のインシデントに対して関係者にアラートを上げます。

【ツール3 AWS CloudTrail】

3つ目のツールは、アカウント内の操作(API実行を含む)を記録する「AWS CloudTrail」です。

AWS CloudTrailでは、例えばEC2インスタンス(EC2で稼働するサーバー)の起動やアクセスキーの作成など、「誰が、いつ、どのサービスで、どのような操作を行ったのか」というAWSサービスに関する操作のほとんどを詳細にログとして残します。この機能により、脅威が発生した際に攻撃者がどのような操作を行ったかを調査することや、意図しないリソースの作成や削除を調査することが可能です。

CloudTrailは、AWSアカウント内のアクションを全て記録し、ログをS3に保存して長期間管理できます。記録されたデータを基に、不審な操作や問題の原因を追跡することも可能です。さらに、AWSが提供する監視ツール「Amazon CloudWatch」と連携することで、特定のイベントが発生した際に通知を受け取る設定もできます。

CloudTrailはセキュリティ運用の信頼性を高める重要なツールです。言うなれば、AWS環境の「防犯カメラ」のような役割を果たします。

【ツール4 AWS Config】

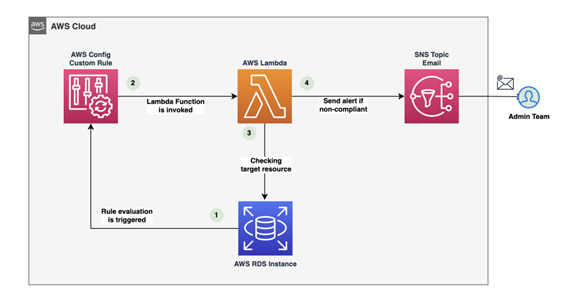

4つ目のツールは、各種AWSリソースの情報を取得する「AWS Config」です。

AWS Configは、AWSにおける各種設定や変更履歴を自動的に記録し、それが正しい状態に保たれているかをタイムラインで確認できるツールです。

例えば、AWSでサーバーやデータベースを設定すると、Configはその設定内容を記録します。もし誰かがその設定を変更した場合、その変更内容を追跡し、必要に応じて警告を出します。これにより、システムが予期せず動作を変えるリスクを減らし、セキュリティやコンプライアンスの基準を満たしているかの確認が可能です。クラウド環境を整理整頓し、安全に保つための管理ツールと言えます。

AWG Configのソリューションアーキテクチャ

(AWSのブログ「AWSコストを最適化するためのAWS Configカスタムルールの活用」より引用)

これら代表的な4つのほかにも、外部のリソースからアクセスできる設定を検知する「AWS IAM Access Analyzer」や、セキュリティインシデントが発生した際に調査し特定する「Amazon Detective」なども併せて活用することも有用です。

初期設定のままでは危ない!特に気をつけておきたいポイント5選

AWSのセキュリティレベルを高めるためには、ここまで挙げたツールを活用するのが有効ですが、それ以外にも各種設定にも気を配る必要があります。AWSの設定について、見逃してしまいがちなポイントを、以下に5点に分けて紹介します。

【1】アカウントのログイン時のパスワードポリシーを強化

AWSではIAMユーザーに求められるパスワードポリシーを公開しており、パスワードの最小文字が8桁以上で大文字、小文字、数字、記号などを含むように設定すること、パスワードにAWS アカウント名やE メールアドレスと同じ文字列を使わないことなどを求めています。多要素認証(MFA)の追加にも対応しています。

【2】デフォルトVPCの削除

「デフォルトVPC」とは、AWSアカウント発行時点で各リージョンに存在するVPC(※3)を指します。デフォルトVPCをシステムに使用するメリットは薄く、むしろ意図しない設定によってリソースを誤って公開してしまう可能性があります。現在はシステム用に新たなVPCを設計して構築するのがベストプラクティスとされています。

※3:VPC…Amazon VPCのこと。パブリッククラウドであるAWS上に、プライベートクラウドのような仮想のネットワークを構築するサービス。VPCとはVirtual Private Cloudの略。

【3】EBSのデフォルト暗号化

EBSを暗号化することで、AWSのデータセンターからストレージが盗まれたり、サーバーにログインされた場合に不正利用されることを防ぐことが可能です。ユーザーのセキュリティあるいはコンプライアンス要件を満たす場合にも有効です。EBSの暗号化は、EC2から設定することができます。

【4】S3のパブリックアクセスのブロック化

S3のバケット単位でのアクセスブロックの有効化、アカウント単位での有効化の双方を併用することで、誤った公開設定を防止することが可能です。S3から設定することができます。

【5】AMIやEBSのパブリックアクセスのブロック

AMI(※4)やEBSのパブリックアクセスをブロックすることで、情報漏えいを防ぐことが期待できます。この設定はEC2から操作できます。

※4:AMI…EC2インスタンスを構築するために、必要な情報をまとめたテンプレートのこと。Amazon Machine Imageの略。

AWSの性能を引き出すためには、外部の専門家に頼ってみよう

AWSの利便性と柔軟性を生かすためには、潜在的なリスクに対処し、安全な環境を整えることが重要です。ここまで紹介したAWSツールの活用やセキュリティの設定を参考にすれば、AWSが悪意のあるユーザーにリスクを最小限に抑え、安心してAWSを運用できる仕組みを構築すべきです。

冒頭でも触れましたが、AWSは世界中で利用されているクラウドサービスであるため、いつサイバー犯罪者の標的になってもおかしくなく、AWSを使用するのであればセキュリティ対策は必須です。とはいえ、これらの設定や運用を全て自社内で対応するのは簡単ではありません。特にAWSの利用が初めての場合は、専門知識の不足から対策ミスや設定ミスが発生してしまいがちです。

もしどのように設定すべきか分からない場合は、外部の専門ベンダーを活用するのも賢い手段のひとつです。AWSを知り尽くした経験豊富なパートナーのサポートを受けることで、たとえ導入が初めてであっても、セキュリティ対策を進めることが可能です。社内リソースの負担も軽減できるでしょう。

AWSには、サイバー攻撃を防ぐための対策が内包されているものの、その機能を使いこなすためには、相応の人材が必要です。AWSの性能を最大限に引き出し、サイバー攻撃からの“魔の手”から逃れるためにも、AWSに詳しいベンダーを活用してみてはいかがでしょうか。

資料ダウンロード

さまざまな業種・業態・規模のお客さまのビジネスに役立つ資料や、NTT東日本の各種サービスのパンフレット、ご利用ユーザーさま向けのマニュアルをダウンロードいただけます。