複数端末のセキュリティを一括管理「おまかせアンチウイルス」

知っててよかったセキュリティ対策(第1回)

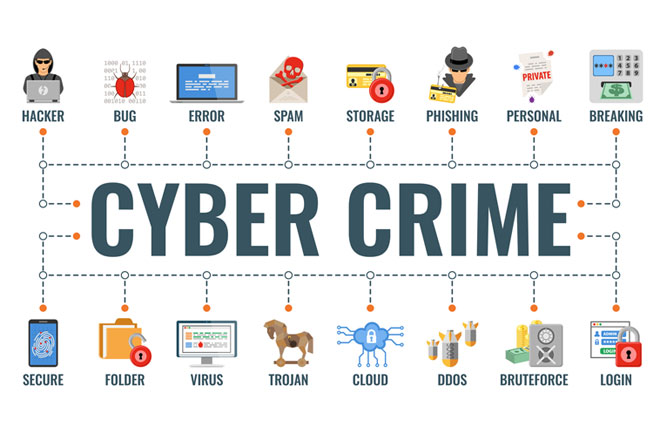

インターネットの普及でサイバー攻撃や犯罪が多様化の一途をたどっています。その手法は年々巧妙化しており、ランサムウェアやDDoS攻撃など、企業活動を妨害する攻撃も後を絶ちません。サイバー攻撃の目的や種類を通じて、企業が行うべきセキュリティ対策を紹介します。

サイバー攻撃とはコンピュータやネットワークを対象に行われる攻撃の総称です。インターネットの普及を背景に、国際問題にも発展する事例が発生しています。個人から国家まで大小問わずに被害を受けており、企業のリスク管理や対策を行う上で攻撃の種類や手口の理解が求められます。

サイバー攻撃の主体は定義や種類もさまざまです。愉快犯や悪意のある個人、産業スパイ、サイバー犯罪組織。このような個人や組織が金銭、政治・社会的メッセージの発信、事業妨害などを目的にサイバー攻撃を行います。

複数端末のセキュリティを一括管理「おまかせアンチウイルス」

サイバー攻撃の種類は多岐にわたります。ここでは代表的な攻撃を5つに分類して紹介します。

標的型攻撃は特定の個人や組織だけを対象にしたサイバー攻撃です。攻撃の対象者に電子メールを送信するなどして、攻撃を開始します。一般的に企業の内部ネットワークとインターネットの境界にはファイアウォールが設置されており、内部への侵入は容易でありません。そのため攻撃者はフィッシングサイトやコンピュータウイルスを従業員経由で感染させようと試みます。上記以外にも標的型攻撃では以下のような攻撃手法が用いられます。

標的型攻撃と異なり、サイバー攻撃には不特定多数の人を狙った攻撃があります。フィッシング詐欺やゼロクリック詐欺が代表的な攻撃です。これらの攻撃の特徴は、インターネット上に罠のようにサイトが設置されていることです。被害者の多くは訪れたサイトが詐欺サイトと気づかないまま、クレジットカードやパスワードなどの個人情報を入力してしまいます。このようなサイトから流失した情報は、闇サイトなどで販売されたり、さらなる攻撃の手口として利用されます。

他にも不特定多数を狙った攻撃として、ディープフェイク攻撃が有名です。AI技術を用いて偽の動画や音声を作成し、インターネット上で公開します。政治家や経営者などが実際に行っていない言動が、公開された動画内であたかも真実のように流されます。

DoS攻撃・DDoS攻撃はWebサイトに負荷をかける代表的な攻撃です。DoS攻撃では単一、DDoS攻撃では複数台のマシンを用いて攻撃が行われます。攻撃を受けたサイトはサーバーの処理が負荷に耐えきれず、サービスが利用できなくなります。

攻撃者は不正に乗っ取ったコンピュータやサーバーを踏み台にしているため、特定は容易でありません。このような攻撃の対策としては、特定のIPアドレスからのリクエスト回数の制限や特定の国からのアクセスを遮断するなどが考えられます。

サーバーやWebサイトの脆弱性が発見されると、修正プログラムの配布や企業による対応が行われます。しかし世の中には、まだ発見されていない脆弱性も多く、攻撃者はそのような抜け穴を常に探しています。

ゼロデイ攻撃は脆弱性の発見から対処が行われるまでの期間に、発見された脆弱性に対して行われる攻撃です。公開されている脆弱性に対して、管理者のできる対策が限られていることもあり、被害が甚大になる可能性もあります。

脆弱性を狙った攻撃には他にも、有名なものがあります。

ブルートフォースアタックは別名総当たり攻撃とも呼ばれます。考えられるすべてのパターンでパスワード認証を試す攻撃で、時間さえあれば確実にパスワードが割り出されます。同様にパスワードを狙った攻撃としては、パスワードリスト攻撃も代表的な攻撃の一つです。パスワードリスト攻撃は、同一のパスワードを使い回す人が多いことを狙った攻撃です。攻撃者は流出したユーザーIDとパスワードの組み合わせを複数サービスで試し、個人情報や金銭の奪取を試みます。

サイバー攻撃の事例は国内外問わず数多く存在します。ここでは近年発生した2つの攻撃について紹介します。

2020年11月に国内の大手ゲーム会社でランサムウェアによる攻撃が発生しました。攻撃は該当企業の北米子会社経由で行われ、個人情報と企業情報の流失が確認されました。攻撃を受けた企業は警察や大手セキュリティ専門企業と協力し、事態の収拾と調査報告を発表しています。

Amazonをはじめとする大手ECサイトを偽ったフィッシングメールが近年増加しています。件名や本文は公式サイトからのメールが巧妙に再現されており、攻撃を知らない人からすると一見迷惑メールと気づけません。

大手ECサイトを装ったメールでは未納料金の請求やアカウントの更新依頼に誘導されます。このメールではよく見るとメール本文のURLリンクがAmazonのドメインとは異なります。またURLをクリックして遷移したサイトについても、見た目はAmazonと一緒でもURLが違っているのです。

不特定多数へのサイバー攻撃の対策では個人のITリテラシーの差で被害を受ける可能性が大きく変化します。ここでは個人単位で行うべき代表的な3つの対策について紹介します。

総当たり攻撃やパスワードリスト攻撃の対策という点で、推測されづらいパスワードの利用が推奨されます。また定期的にパスワードを更新することもサイバー攻撃対策となります。

パスワードの流失リスクに備えるという点では、多要素認証も効果的です。多要素認証ではIDとパスワードの組み合わせの後に、別の認証が求められます。2つ目以降の認証では、SMSやメールへの期限付きのパスワード送信、生体認証などが用いられます。そのため万が一パスワードが流出しても、攻撃者は2つ目以降の認証を突破できず、攻撃が失敗に終わるのです。

フィッシングメールや怪しいサイトへの警戒は個人のITリテラシーに依存します。これらの攻撃手法を知らないままにインターネット利用をしていると、攻撃者はその隙をついて巧妙な罠を仕掛けてきます。

クレジットカードの情報入力を行う際に、URLが公式サイトと一致しているかを確認する、怪しいメールについては開かずに削除する。このような基本的な対策を行うだけでも、サイバー攻撃の被害リスクを減らせるのです。

企業から端末を貸与している場合、システム管理者は端末の外付け記憶装置の利用制限を行うことがおすすめです。外付け記憶装置は物理的に、他人に気づかれることなく持ち込みやすい機器です。そのため攻撃者が営業先を装って、外付け記憶装置経由で内部ネットワークへのマルウェア感染を仕掛けてくる可能性も否めません。

また企業の端末や、企業内Wi-Fi環境における、特定のWebサイトの閲覧制限も有効な対策です。万が一従業員がフィッシングメールのURLをクリックしても、サイトを開く前にアクセスを止められます。

Webサービスを運営する事業者の場合、顧客情報をサーバー上で管理することになります。また一般的なWebサービスはURLさえわかれば誰でもアクセスができてしまい、攻撃を受けるリスクが高くなります。このようなWebサービス運営事業者が行うべき2つの対策を紹介します。

インターネットやスマートフォンの普及で、サイバー攻撃の脅威は年々増加しています。さらに攻撃自体も複雑化してきており、対策に求められる知識や技術も高度化が進んでいるのです。

NTT東日本ではこのような背景から、ウイルス対策ソフトや専門家によるサポートサービスの提供を行っています。自社のサイバー攻撃対策を導入する際に、ぜひ弊社サービスをご検討いただければと思います。

複数端末のセキュリティを一括管理「おまかせアンチウイルス」

セキュリティのプロがサポート「おまかせサイバーみまもり」

資料ダウンロード

さまざまな業種・業態・規模のお客さまのビジネスに役立つ資料や、NTT東日本の各種サービスのパンフレット、ご利用ユーザーさま向けのマニュアルをダウンロードいただけます。