各種セミナー情報や、イベント開催のご案内、出展レポートなどをご紹介します。

巧妙化するサイバー攻撃には「EDR」で備える

- 公開日

- 2026-01-14

サイバー攻撃は日々進化しており、従来のセキュリティ対策ソフトでは限界を迎えつつあります。一度攻撃者に侵入されると、ランサムウェアにより高額な身代金を要求されたり、情報漏えいにつながったりする可能性があります。こうした状況に対応可能な最新のセキュリティ対策が「EDR(Endpoint Detection and Response)」です。ここでは、EDRが必要とされる背景やEDRの特徴、製品選びのポイントを解説します。

11億円の身代金要求も。企業を脅かす最新のサイバー攻撃

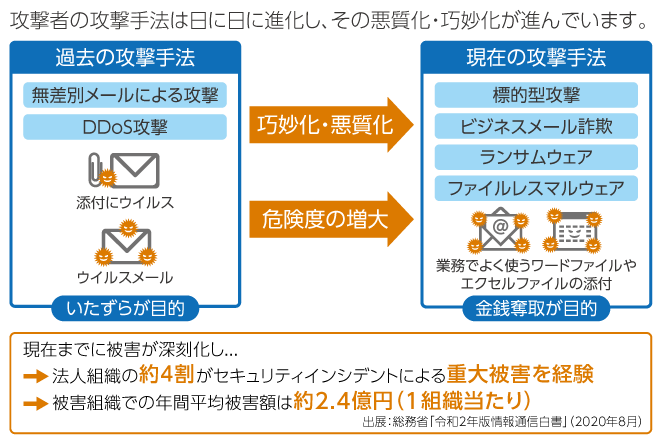

これまでいたずらや業務妨害などを目的に行われることが多かったサイバー攻撃は、近年凶悪化しています。個人ではなく犯罪者グループによって組織的に行われるケースも増え、明確に金銭奪取を目的とするものが顕著に見られるようになりました。

例えば、マルウェアを感染させてデータを暗号化し、暗号化解除と引き換えに身代金を要求する「ランサムウェア」は、被害が後を絶ちません。2020年には大手ゲームメーカーがランサムウェア被害によって11億円の身代金を要求された事例もあります。

最近の傾向として、関係会社や取引先などになりすまし、特定の企業や特定の個人を狙ったものが増加してきました。一見しただけでは偽装メールであることが判断しにくくなっているのです。

こうしたメール攻撃の添付ファイルにはしばしばワードファイルやエクセルファイルなどが用いられます。これらのファイルのマクロ機能を利用して、不正なプログラムが実行されるのですが、この種のファイルは一見しただけで不正なファイルだと判断しにくく、また日常業務でよく利用するファイル形式だということもあり、うっかりマクロ機能を有効化したことが多くの被害をもたらしています。

ほかにも、正規のソフトウェアに侵入し、アップデートを装ってマルウェアに感染させる手法など、近年ではユーザーを巧妙にだます新たな攻撃手法が次々に登場しています。

次々と生成されるマルウェアには従来の対策は無力

多くの企業がセキュリティ対策に力を入れているにもかかわらず、サイバー攻撃の被害件数はあまり減っていません。その背景の1つに、近年ではマルウェアの作成が容易になったことも関係しています。これまでは、サイバー攻撃にも一定のスキルが必要とされましたが、現在では、ダークウェブやサイバー犯罪者のコミュニティ上にだれでも容易にランサムウェアなどのマルウェアを生成できるツールが流通しています。

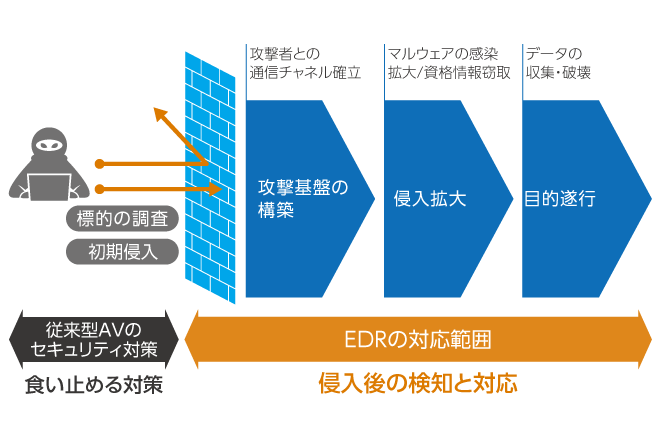

このため、現在では日々数十万種のマルウェアが誕生しているとされています。従来のアンチウイルスソフトによるエンドポイント対策は、「シグニチャ方式」と呼ばれ、過去に発見されたマルウェア情報のデータベースを用いることで脅威の危険度を判定していました。しかし、次々と新種のマルウェアが生成され、攻撃の度に使い捨てられる現在では、この方式では対応できなくなっているのです。

さらにセキュリティ対策の検知をかいくぐる手法として増加してきたのが「ファイルレスマルウェア」です。このマルウェアはメモリ上で動作し、ファイルの実体を持たずにエンドポイントで攻撃活動を行うため、実行ファイル(exeファイル)など、システム上にファイルとして生成されるマルウェアを検知対象としていた従来型のアンチウイルスソフトでの検出は困難です。

各メディアや企業の間で"最恐のマルウェア"として話題になり、2020年ごろに世界中で猛威を振るった「Emotet」もファイルレスマルウェアでした。検出が難しく、多くの企業が感染の被害に遭ってしまったのです。

侵入を防げないのならば、「侵入を前提に」対策する

先述のファイルレスマルウェアによる攻撃をはじめとする、巧妙化・複雑化するサイバー攻撃に対し、「侵入を100%防ぐことは難しい」という認識が広がっています。そこで、侵入の検知精度を向上させるアプローチ以外に新たに広がり始めたのが、侵入されることを前提に、「侵入後にいかに被害を発生させないか」という対策です。

その対策の1つが「EDR(Endpoint Detection and Response)」です。パソコン端末上に記録される各種操作ログを総合的に分析することで、アンチウイルスをすり抜けて侵入したマルウェアの挙動を検知し、その対処を適切に行うことを目的としたソリューションです。EDRは取得したパソコン上のログは監視センターの解析・管理サーバーに送られ、もし不審な行動が端末上で起こっていると判断すれば管理者にアラートを発出します。

EDRは、侵入した脅威を主にマルウェアの「ふるまい」を総合的に判断して検知します。例えば巧妙化したマルウェアは、不正なプログラムの痕跡を残さないよう、パソコンに標準で搭載されている正式なソフトやプログラムを利用して攻撃を行います。ソフトの動き1つひとつだけだと通常のパソコン利用の動作に見えますが、一連の動作を総合的に捉え、通常のユーザーによる操作とは考えられないパターンだと判断した場合にアラートを発することができます。

この不審な挙動の検知とその対応は、どのEDR製品も搭載している標準的な機能です。しかし、現在市場に流通しているEDR製品は、それぞれ機能面や扱いやすさの観点で差は出てきます。

例えば、アラートの分析や対処です。EDRでは製品が発したアラートの分析や対処を人が行います。製品によって、分析や対処などの運用業務を自社で実施するものもあれば、外部のSOC(Security Operation Center)にマネージドセキュリティサービス(MSS)として委託することを前提としたものもあります。なかには、機能の一部としてアナリストによる運用支援が組み込んでいる製品も存在します。

さらに、EDRが検知した内容に関して、AIによる分析を経た上で自動的に脅威への対処、修復を行い、運用担当者の負荷軽減を支援できるような製品もあります。

加えてEDRは、近年さまざまな製品が市場に登場しているので、運用に限らず、複数の観点から比較検討する必要があります。導入後の誤検知に対応できる体制があるか、検知ログを分析できる人材をどう確保するのか、という点のほか、試用サービスなど比較検討の稼働が可能か、自社で導入作業に対応できる人員がいるか、導入時の初期チューニングをどのように行うのかなどに留意しましょう。

EDRは、複数の層でセキュリティ対策を施す「多層防御」や、すべての通信アクセスを信頼しないという考え方に基づいて対策を講じる「ゼロトラストセキュリティ」といった、情報セキュリティ分野で近年重視されているコンセプトを大きく推進するソリューションです。アンチウイルスをすり抜けて侵入した脅威に対して、マルウェアの不審な動作の検知と対応を行うEDRは、より堅固なセキュリティを実現するための大きな支えになるでしょう。

資料ダウンロード

さまざまな業種・業態・規模のお客さまのビジネスに役立つ資料や、NTT東日本の各種サービスのパンフレット、ご利用ユーザーさま向けのマニュアルをダウンロードいただけます。