サイバー攻撃への対策で重要な”多層防御”これ1つで実現可能!

おまかせサイバーみまもりセキュリティパッケージ パンフレット

編集 NTT東日本編集部

中小企業の経営者やICT担当で、近年「サプライチェーン攻撃」という言葉を耳にする機会が増えたと感じている方も多いのではないでしょうか。

サプライチェーン攻撃とは、自社だけでなく取引先や委託先といったサプライチェーン全体を狙うサイバー攻撃のことです。

もし、自社が攻撃の標的となれば、事業継続が困難になるだけでなく、取引先にも多大な損害を与えてしまうリスクがあります。

そこでこの記事では、サプライチェーン攻撃の具体的な事例から、中小企業が狙われやすい理由、そしてこれから取り組むべき情報セキュリティ対策について詳しく解説します。

ぜひ最後までお読みいただき、自社の情報セキュリティ対策の強化にお役立てください。

サイバー攻撃への対策で重要な”多層防御”これ1つで実現可能!

おまかせサイバーみまもりセキュリティパッケージ パンフレット

Index

サプライチェーン攻撃とは、企業の取引先や委託先、子会社などを悪用するサイバー攻撃の手法の一つです。

サプライチェーンという言葉は日本語で「供給連鎖」を意味します。ビジネスにおけるサプライチェーンとは、製品を作って販売するまでに経由する「メーカー」「物流」「販売」など、さまざまな企業が連鎖的に関わり合っている状態のことです。

サプライチェーン攻撃は、サプライチェーンという企業間のつながりを狙ったサイバー攻撃を指します。比較的セキュリティレベルが低い子会社や取引先などを経由することで、本来は侵入が難しい大きなターゲットを狙うのが目的です。

たとえば、元請け企業と下請け企業、親会社と子会社・関連会社など、業務上のネットワークを通して複数の企業間がつながっている場合があるでしょう。

こうした場合、攻撃者は情報セキュリティ対策の度合いが比較的低い子会社などを狙って、サイバー攻撃の「踏み台」とします。その後、攻撃者は「本命」である親会社などのネットワークに侵入を試み、不正なプログラムの配布といったサイバー攻撃を仕掛けます。

この攻撃手法は「ビジネスサプライチェーン攻撃」と呼ばれる、サプライチェーン攻撃の常套手段です。

「ビジネスサプライチェーン攻撃」に加え、「サービスサプライチェーン攻撃」「ソフトウェアサービスサプライチェーン攻撃」と呼ばれる攻撃手法も存在します。

| ビジネスサプライチェーン攻撃 | 企業が製品やサービスを提供する過程で連携する複数の企業を踏み台に、最終的な標的企業を攻撃する手法 |

|---|---|

| サービスサプライチェーン攻撃 | IT関連のサービスを提供する企業を標的に、そのサービスを利用する多数の顧客全体が間接的に攻撃を受ける手法 |

| ソフトウェアサービスサプライチェーン攻撃 | ソフトウェアの開発、配布、またはアップデートの過程に悪意あるコードを挿入することで、そのソフトウェアを利用する多数のシステムやユーザーを攻撃する手法 |

「サービスサプライチェーン攻撃」とは、企業のITシステムを保守管理する外部の事業者を標的とした攻撃です。システムの保守管理を請け負っている事業者が攻撃に遭うと、そのサービスを利用する顧客全体に脅威が及びます。

また「ソフトウェアサービスサプライチェーン攻撃」は、大企業のシステム開発を担う外部事業者が攻撃対象となり、そこを「踏み台」にして大企業のシステムへの侵入を企図する攻撃です。

いずれも情報セキュリティ対策の甘さを突いた攻撃であり、被害規模も大きくなりやすいサイバー攻撃だといえます。

サプライチェーン攻撃の目的は、企業が保有する重要なデータや個人情報の窃取です。

攻撃を受けた企業は情報漏えいだけにとどまらず、システムやネットワークの復旧に多大な工数が必要となります。さらに、企業の信頼が低下する恐れもあり、その被害は大きなものです。

NPO法人 日本ネットワークセキュリティ協会の調査によると、 対応に要した組織の内部工数平均は「27.7人月※」で、中小企業でも数千万円の復旧費がかかるというデータもあります。その間、通常通りに業務を進めることは難しく、その間にも損失が発生してしまうでしょう。

さらに、サプライチェーンが攻撃を受けることで同じネットワークでつながっている親会社や関連会社、取引先にもウイルス侵入などの脅威が及びます。情報セキュリティ対策の不備を理由に損害賠償請求を受けたケースも見られ、企業が受ける被害の大きさがうかがえます。

出典:サイバー攻撃を受けるとお金がかかる(p.35)|日本ネットワークセキュリティ協会

では、サプライチェーンに影響を及ぼすようなサイバー攻撃被害は、具体的にどれほどの件数が発生しているのでしょうか。

IPA 独立行政法人 情報処理推進機構の調査によると、2023年にサイバー攻撃被害を受けた企業975社のうち、約7割が「取引先に影響があった」と回答しています。取引先への影響の具体例としては、以下のようなものがあげられます。

| 影響内容 | 割合 |

|---|---|

| 取引先にサービスの停止・遅延による影響が出た | 36.1% |

| 個人顧客への賠償や、法人取引先への補償負担の影響が出た | 32.4% |

| 原因調査・復旧に関わる人件費等の経費負担があった | 23.2% |

サプライチェーン攻撃は、人手・保守管理・資金が不足していて、情報セキュリティが比較的弱い中小企業が狙われやすい傾向にあります。

こうした情報セキュリティ対策の不備は、取引先や顧客にも深刻な影響を及ぼし、事業の継続性を脅かす大きなリスクになることを示しているといえるでしょう。

しかし、中小企業でもしっかり対策しているところは被害に遭いにくいため、対策することで防げる攻撃でもあるのです。

出典:「2024年度中小企業等実態調査結果」速報版を公開|IPA 独立行政法人 情報処理推進機構

では、実際のどのようなサプライチェーン攻撃が発生しているのでしょうか。ここからは、サプライチェーン攻撃の被害事例をご紹介します。

ITインフラの運用・メンテナンスを業務委託していた二次請け会社がマルウェアに感染したことを契機に、一次請け企業・発注先のシステムまで不正アクセスされ、個人情報約52万件が流出しました。

マルウェアとは、コンピューターやその利用者に被害をもたらす、悪意あるソフトウェアのことです。マルウェアにはさまざまな種類がありますが、主要なものにプログラムやファイルの一部を書き換えて自己複製するウイルスや、独立したプログラムとして他のコンピューターに拡散するワームなどがあります。

マルウェア感染の原因は、一次請け・二次請けの情報セキュリティ対策に不備があったことと、業務委託先の管理監督が適切に実施されていなかったことにありました。

港湾システムがランサムウェアに感染し、コンテナの搬入・搬出業務が遅延し国内の物流に影響が出た事例です。この感染で、40隻近くの船舶の荷役スケジュールと2万本のコンテナに影響が及び、完全復旧までに3日かかりました。

ランサムウェアとは、感染したパソコンをロックしたり、ファイルを暗号化したりして使用不能にし、元の状態に戻すことと引き換えに身代金を要求する不正プログラムです。

サーバー内のすべてのデータが暗号化されて明確な原因の解析は不可能でしたが、以下いずれかの脆弱な箇所が原因で感染したと考えられています。

出典:実務者のための サプライチェーンセキュリティ 手引書(p10~11)|IPA 独立行政法人 情報処理推進機構

前章の被害事例で紹介した通り、「業務委託の二次請け」「部品製造会社」など、中小企業がサプライチェーン攻撃の最初の標的となるケースが多く見られます。

その原因は、中小企業が情報セキュリティ対策に関して「人手不足」「管理不足」「資金不足」という「3つの不足」に直面しやすいためだと考えられます。

攻撃者は、まず情報セキュリティ対策が手薄な組織を狙い、侵入の「踏み台」にして大企業の膨大なデータ窃取を企図しています。つまり、中小企業への侵入に成功すると大企業への侵入も可能となる可能性が高く、被害の拡大を招きかねません。

とはいえ、しっかりと対策できている中小企業は被害に遭いにくいため、サプライチェーン攻撃は防げるリスクです。

中小企業が情報セキュリティ対策を十分に講じることは、自社を守ることだけではなく、取引先や委託先などのサプライチェーンを守ることにもつながります。サプライチェーン攻撃のような複数の企業を標的とするサイバー攻撃を回避するには、サプライチェーン全体を守る観点で十分な情報セキュリティ対策の強化が必要です。

情報セキュリティの強化は自社やサプライチェーンを「守る」だけではなく、取引先からの信頼獲得を後押しし、「新たなビジネス」にもつながると期待できるでしょう。経済産業省も2025年4月時点で「サプライチェーン全体を考慮した、各企業の情報セキュリティ対策強化が重要だ」といった主旨の見解を述べています。

実際に、独立行政法人情報処理推進機構の「2024年度中小企業等実態調査結果」によると、セキュリティ対策投資を行っている企業の約5割が取引につながったとのデータもあるほどです。

さらに、経済産業省は2026年度には、「取引ネットワークを通じた不正侵入等のリスクに対する適切なセキュリティ対策の実施を促し、サプライチェーン全体でのセキュリティ対策水準の向上を図る」方針を示しています。

こうした動向からも、企業規模の大小を問わず、サプライチェーン全体を考慮してすべての企業が情報セキュリティ対策強化を求められるトレンドが今後ますます高まっていくことが予想されます。

出典:「サプライチェーン強化に向けたセキュリティ対策評価制度構築に向けた中間取りまとめ」を公表しました|経済産業省

出典:「2024年度中小企業等実態調査結果」速報版を公開|IPA独立行政法人情報処理推進機構

サイバー攻撃への対策で重要な”多層防御”これ1つで実現可能!

おまかせサイバーみまもりセキュリティパッケージ パンフレット

では、中小企業はこれから具体的にどのような情報セキュリティ対策を講じるべきなのでしょうか。

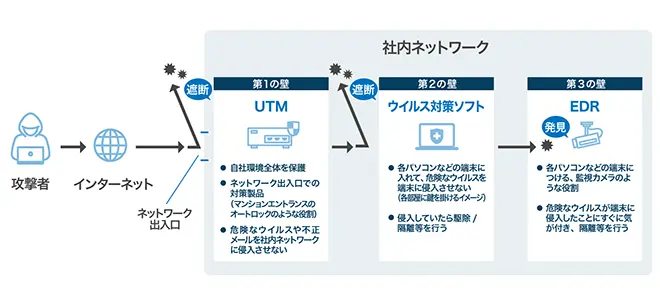

その答えの一つが「多層防御」です。多層防御とは、情報セキュリティ対策に関する複数製品、複数機能を重ね合わせた対策が、より強固なネットワーク環境を実現できるという考え方です。

それぞれの情報セキュリティ対策製品・機能には強み・弱みがあるため、1種類で完結する完璧な対策は存在しません。つまり、サイバー攻撃への対策として、「ウイルス対策ソフト」を各端末にインストールするだけでは不十分だと考えられます。

そのため、複数の対策の重ね合わせによる対策「多層防御」が効果的であるという考え方が重要です。

多層防御の考えに則り、ウイルス対策ソフトと合わせて以下の2つの対策をセットで導入することで多層防御を実現できます。最近のサイバー攻撃は侵入を「防御」するだけでなく、早期に「検知」することも大切です。

| UTM(Unified Threat Management) | インターネットと社内間で通信するすべての端末を保護し、環境全体を対策できる仕組み |

|---|---|

| EDR(Endpoint Detection and Response) | 脅威の侵入を早期に検知することで被害を最小限に抑えるための対策 |

NTT東日本の「おまかせサイバーみまもりセキュリティパッケージ」は、前章で述べた「多層防御」を1つで実現できます。

各端末に対するウイルス対策ソフトのインストールだけでなく「UTM」「EDR」の仕組みも一度にまとめて導入可能です。

加えて、「セキュリティサポートデスク」によるサポート体制も充実しています。たとえば、端末へのセキュリティ製品のインストール支援から、不正通信やEDRアラートの常時監視(24時間365日)、感染時の初動対応から調査・復旧に至るまでをサポートしています。

「人手不足」「管理不足」「資金不足」という「3つの不足」に直面している中小企業のご担当者さまはもちろん、無理のない範囲でセキュリティ対策をしっかりと強化したいとお考えのご担当者さまは、NTT東日本へお気軽にご相談ください。

サプライチェーン攻撃に多層防御で備えよう!「おまかせサイバーみまもりセキュリティパッケージ」詳細はこちら

本記事では、サプライチェーン攻撃とは何かをふまえ、リスクや被害事例、中小企業がターゲットになりやすい理由や、導入すべき情報セキュリティ対策について詳しく解説しました。

サプライチェーン攻撃は第一標的となる中小企業を踏み台に、より大きな組織を狙うサイバー攻撃です。攻撃を受けると情報漏えいにとどまらず、システムやネットワークの復旧に多大なコストがかかったり、企業の信頼が低下したりと、さまざまな被害を被ってしまいます。

中小企業が狙われやすい理由は、情報セキュリティ対策の不十分さにあります。とはいえ、十分に対策することで被害に遭いにくいのも事実であり、そのためには複数の情報セキュリティ対策製品・機能を重ね合わせる「多層防御」が効果的です。

NTT東日本の「おまかせサイバーみまもりセキュリティパッケージ」であれば、ウイルス対策ソフト・UTM・EDRの3つを1つのパッケージで完結できます。万が一の時のサポート体制も充実しており、中小企業が抱える情報セキュリティ対策への「人手不足」「管理不足」「資金不足」をカバーしつつ、多層防御を実現します。

「サイバー攻撃に対して十分な備えを講じたい」とお考えの企業さまは、NTT東日本の「おまかせサイバーみまもりセキュリティパッケージ」についてお気軽にお問い合わせください。

サプライチェーン攻撃に多層防御で備えよう!「おまかせサイバーみまもりセキュリティパッケージ」詳細はこちら

まずはご相談ください 「おまかせサイバーみまもりセキュリティパッケージ」お問い合わせフォーム

編集 NTT東日本編集部

NTT東日本のサービス担当者が企画・監修を行う編集チームです。

中小企業の皆さまにとって身近で役立つ情報をお届けすることを目的に、サービスの特長や活用方法をわかりやすくご紹介しています。

日々の業務にすぐに活かせるヒントや、経営課題の解決につながるサービスの魅力を丁寧に発信しています。

おまかせサイバーみまもりセキュリティパッケージ

パソコン・スマートフォン100台以下のオフィスにおすすめの、法人・事業者さま向けネットワークセキュリティ対策です。不正アクセス、迷惑メール、有害メールなどの脅威から社内ネットワークを守るUTM機能に加え、有事の際に復旧支援します。

おまかせセキュリティ事故駆け込み窓口

中小企業のお客さまに対し、情報セキュリティ事故に遭遇した際、これまで培ってきたNTT東日本の情報セキュリティ事故対応ノウハウによって「被害を最小限に抑える」、「事故発生の原因を解析する」、「事故発生前の状態に復旧する」などのサポートを行う窓口です。

おまかせクラウドアップセキュリティ

クラウドメール、クラウドストレージ上でセキュリティ脅威を検知・遮断する機能に加え、導入支援をセットでご提供。

セキュリティサポートオプションの追加でセキュリティレポートのご提供やウイルス感染時の駆除支援などもご利用いただけます。

【関連サービス】おまかせアンチウイルスEDRプラス/おまかせアンチウイルスパンフレット

おまかせアンチウイルスEDRプラス/おまかせアンチウイルスを導入することで、面倒な手間をかけずにウイルス対策ができるようになるポイントを紹介します!

サイバー攻撃の手口とは?種類や事例、情報セキュリティ対策を紹介

マルウェアとは?企業が知っておきたい種類・感染経路・対策を解説

ダークウェブの危険性とは?会社の情報が漏れた時のリスクや対策法を解説

セキュリティガイドラインとは?中小企業が知っておくべき基本と対応策を解説

個人情報漏洩に当てはまるケースや原因、企業が取るべき対策を解説

【中小企業向け】セキュリティリテラシーを高め、サイバー攻撃から自社を守るための具体策

お電話でのお問い合わせ

0120-116-032

平日:9:00-17:00

年末年始(12/29~1/3)を除く

お気軽にお問い合わせください