MDEのデバイス検出機能を利用して、EDR未導入端末を発見する

こんにちは!NTT東日本 セキュリティエンジニアのタクヤです。

私たちは、NTT東日本社内におけるゼロトラストセキュリティ環境の構築・運用を日々行っています。業務の中では、「特別な制御を実現したい」「運用をもっと効率化したい」といった課題や要望が常に生まれます。

こうしたニーズに応えるため、私たちはさまざまな制御や機能の検討を重ねてきました。本コラムでは、その過程で活用した技術や、具体的な課題解決の取り組みに焦点を当ててご紹介します。

今回は、社内ネットワーク上には存在するEDR(Endpoint Detection and Response)が導入できていない端末を探索することができる、デバイス検出機能についてご説明します。

最後までお付き合いいただけますと幸いです。

1. デバイス検出機能とは

本章では管理されていない端末がある場合のリスクに触れながら、デバイス発見機能の概要について説明します。

1-1. 管理外端末のリスク

業務のデジタル化やテレワークの普及により、社内ネットワークに接続される端末の数は増え続けています。その一方で、すべての端末を正確に把握し、継続的に管理することは容易ではありません。

このような状況で課題となるのが「管理外端末」です。

管理外端末とは、社内ネットワークに接続されているにもかかわらず、会社の管理やセキュリティ対策が十分に行われていない端末を指します。具体的には、ウイルス対策や更新が行われていない端末、IT部門が存在を把握できていない端末などが該当します。

管理外端末は、外部からの攻撃を受けやすく、情報漏えいや不正アクセスの原因となる可能性があります。また、1台の端末を起点として、被害が社内全体に広がるリスクもあります。

さらに、端末の管理状況が不明確な状態は、社内ルールや法令で求められるセキュリティ対策が守られていないことにもつながります。これは、企業の信頼性や事業継続に影響を及ぼす要因となります。

そのため、管理外端末を早期に見つけて対応することは、安全な業務環境を維持するうえで重要な取り組みです。

こうした課題に対して有効なのが、次章で紹介するデバイス検出機能です。

1-2. デバイス検出機能の概要

「デバイス検出機能」は、Microsoft Defender for Endpoint(MDE)が提供するセキュリティ機能の一つであり、組織内ネットワークに接続されている管理対象外のデバイスを可視化することを目的としています。

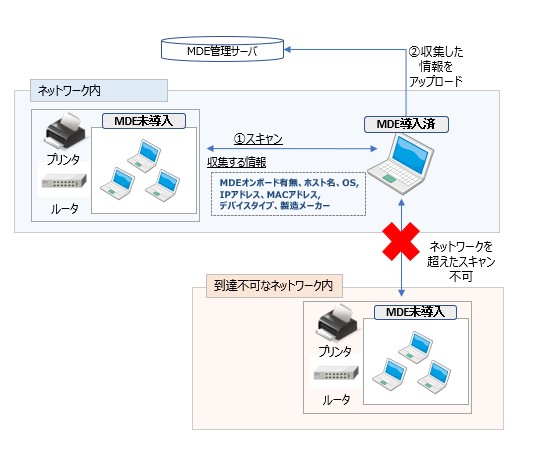

本機能は、MDEがオンボードされているエンドポイントをセンサーとして活用し、その端末から到達可能なネットワーク上のデバイス情報を収集・分析することで動作します。これにより、同一ネットワーク上に存在する未管理の端末や機器を自動的に検出することが可能となります。

検出対象はWindows端末に限られず、LinuxやmacOSを搭載した端末のほか、ルーターやスイッチなどのネットワーク機器、さらにはプリンターやカメラといったIoT機器まで幅広く含まれます。

<デバイス検出機能の主な動作>

- デバイス探索:既存のMDEオンボード端末を起点として、ネットワーク上に存在するデバイスを検出。

- 検出プロトコルの活用:マルチキャストを利用した一般的な検出手法などを用い、取得可能な情報からデバイスの種類やOSを推定。

- リスクの可視化:検出されたデバイスが管理対象外である場合、セキュリティリスクとしてインベントリやレポートに反映。

なお、本機能はあくまでMDEがオンボードされた端末を基点として動作するため、MDE管理下のデバイスが存在しないネットワークではデバイス検出を行うことができない点には注意が必要です。

<検出イメージ>

2. 機能を利用するための前提条件

本章では、Microsoft Defender for Endpoint(MDE)のデバイス検出機能を利用するために必要となるライセンスおよび権限について整理します。

まず、デバイス検出機能を利用するためには、以下のいずれかのライセンスが必要です。

- <必要なライセンス>

-

- Microsoft 365 E5

- Microsoft Defender for Endpoint Plan 2

デバイス検出はDefender for Endpoint Plan 2に含まれる機能であり、Plan 1のみでは十分な可視性や管理機能を利用できない点に注意が必要です。

さらに、本機能を利用するために、管理権限やログ閲覧権限を付与する必要があります。

- <設定に必要な権限>

-

- グローバル管理者

- セキュリティ管理者

これらのロールは、Defenderポータル全体に対して広範な操作が可能となるため、付与対象は必要最小限に留めることが推奨されます。

一方で、検出結果の確認やログの参照、情報検索が主な目的であれば、より限定的な権限を利用することが可能です。業務上必要以上の権限を付与しないことは、セキュリティ運用上の基本的な考え方となります。

- <ログ閲覧・Advanced Hunting利用に関する権限>

-

- セキュリティ閲覧者:デバイス検出結果や各種ログを参照可能。主に状況確認やレポート目的で利用。

- セキュリティ オペレーター:ログ閲覧に加え、Advanced Huntingクエリを実行し、より詳細な調査や横断的な分析が可能。

運用体制や担当者の役割に応じて、適切なロールを設計・付与することが重要です。

3. 利用方法

本章では実際のデバイス検出機能を利用する際に必要な設定や、利用方法について説明します。

3-1. 設定方法

はじめに、Microsoft Defender for Endpoint(MDE)のデバイス検出機能を利用するための設定手順について説明します。

本機能の設定は、Microsoft 365 セキュリティポータル(Microsoft Defender ポータル)から行います。まず、デバイス検出機能そのものを有効化する必要があります。

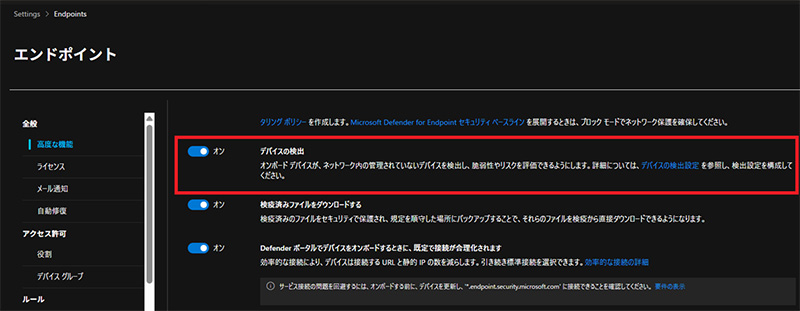

<機能の有効化>

[設定]→[エンドポイント]→[高度な機能]→[デバイス検出]を有効化

上記設定を有効にした後、実際にデバイス検出をどのような方式で実施するかをポリシーとして設定します。

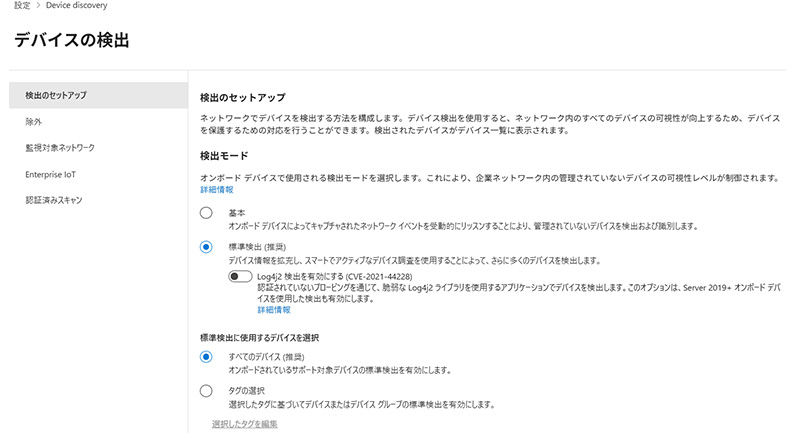

<検出ポリシーの設定>

[設定]→[デバイスの検出]

検出のセットアップ

デバイス検出では、検出方式として「基本検出」と「標準検出」の2種類を選択できます。Microsoftでは、より正確な資産把握が可能となる「標準検出」を推奨しています。

<基本検出と標準検出の比較>

| 項目 | 基本検出(Basic) | 標準検出(Standard) |

|---|---|---|

| 検出方式 | 受動的(パッシブ)な監視 | 受動的(パッシブ)な監視+アクティブな調査 |

| ネットワークへの影響 | 非常に低い | わずかにあり |

| デバイス情報の詳細度 | 基本情報のみ | デバイス種別、OS種類・バージョン、脆弱性判断材料などが把握可能 |

| 推奨用途 | 影響を最小限にして端末の存在を確認したい場合 | OS・脆弱性など、対策に使える情報まで把握して、セキュリティを強化したい場合 |

| Microsoftの推奨 | ― | 推奨設定 |

「基本検出」は、既存のネットワーク通信を受動的に分析する方式であり、ネットワークへの影響がほとんどない一方、取得できる情報や検出精度は限定的です。

これに対し、「標準検出」は、パッシブな検出に加えて限定的なアクティブプローブを組み合わせることで、より多くの情報を高い精度で取得できます。その分、ネットワークにごくわずかな負荷が発生する可能性があります。

NTT東日本では、管理外端末の情報をより正確に把握することを目的として、事前に動作確認およびネットワーク負荷の検証を行ったうえで、標準検出を採用しました。

なお、標準検出を利用する場合、アクティブな検出を実施するデバイスをデバイスグループ(デバイスタグ)単位で限定することが可能です。これにより、検出範囲や負荷を制御した運用が行えます。

除外設定

特定のデバイスやネットワークについて、アクティブな検出を実施したくない場合は、除外設定を行うことができます。除外対象としたデバイスは、標準検出におけるアクティブプローブの対象外となり、パッシブな検出のみが行われます。

機密性の高い端末を収容するネットワークや、意図しないアクセスを避けたい環境を保有している場合には、この除外設定を活用することで、より安全な運用が可能となります。

3-2. アセット画面を利用した探索方法

続いて本章では、デバイス検出によって収集された情報を基に、検出済みデバイスの情報を確認する方法について紹介します。

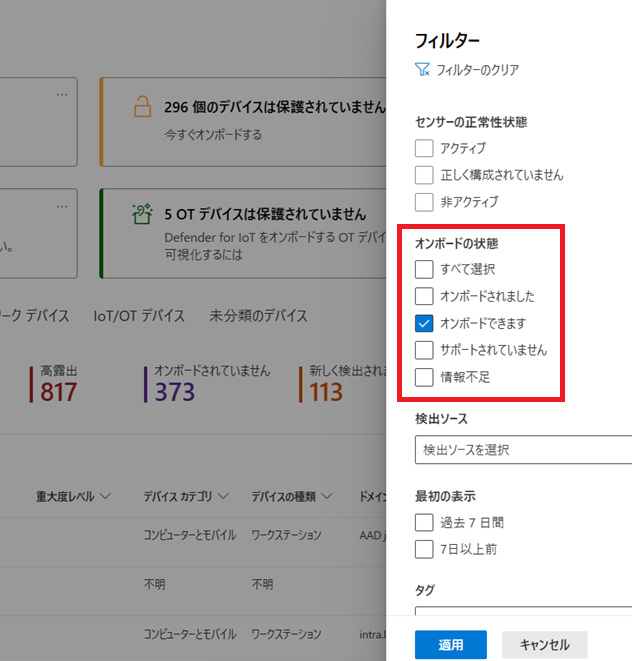

まずは、Microsoft Defenderポータルの「アセット(Assets)」機能を利用して確認する方法です。この方法では、Advanced Huntingなどのクエリを使用することなく、画面操作のみで直感的にデバイスを検索・確認することができます。

デバイス検出によって見つかった管理対象外デバイスは、オンボード済み端末と同様にデバイス インベントリに統合されて表示されます。これにより、ネットワーク上の端末を一覧で把握することが可能です。

<デバイス一覧の確認方法>

セキュリティポータルの[アセット]ビューを開き、検出されたデバイスの一覧を確認

デバイス インベントリ画面では、OS種別やリスクレベル、オンボード状態などの条件を指定してフィルタリングできるため、クエリに不慣れなユーザーであっても、必要なデバイス情報を容易に抽出できます。

3-3. Advanced Huntingを利用した探索方法

次に、Advanced Huntingを用いた検索方法について紹介します。

Advanced Huntingを利用することで、アセット(デバイス インベントリ)画面と同様に、デバイス検出によって見つかった管理対象外端末を探索することが可能です。ただし、Advanced HuntingではKusto Query Language(KQL)を用いてクエリを記述する必要があるため、操作に慣れていないユーザーにとってはややハードルが高い方法と言えます。

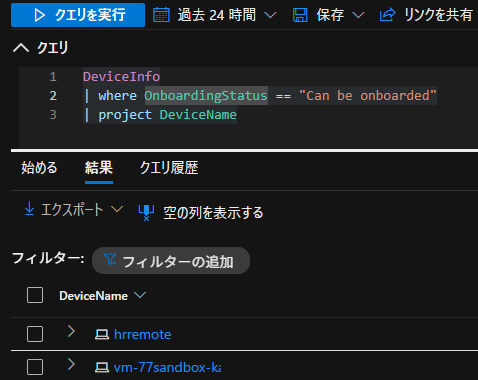

以下は、Microsoft Defender for Endpoint(MDE)が未導入で、オンボード可能なデバイスを一覧表示するクエリの一例です。

例:

DeviceInfo

| where OnboardingStatus == "Can be onboarded"

| project DeviceName

このクエリでは、Advanced HuntingのDeviceInfoテーブルを参照し、OnboardingStatus(デバイスのオンボード状態を示す項目)が「Can be onboarded」となっている、すなわち未オンボードだがMDEの対象となるデバイスを抽出しています。

Advanced Huntingを利用する最大のメリットは、検索条件や表示内容を自由に設計できる点にあります。アセット画面では、ポータル上にあらかじめ用意されたフィルター項目を組み合わせて検索を行いますが、それ以上の細かな条件調整には限界があります。

一方、Advanced Huntingでは、条件の組み合わせやフィルタリング、表示するカラムの選択などを柔軟に制御できるため、利用者の目的に応じたデータセットを作成することが可能です。

このように、直感的に状況を把握したい場合はアセット画面を、より詳細な分析や独自の条件での探索が必要な場合はAdvanced Huntingを利用するなど、目的に応じてデータ取得方法を使い分けると便利です。

4. 使用感と課題

本章では、Microsoft Defender for Endpoint(MDE)のデバイス検出機能を実際に運用してみて感じたメリットと課題について紹介します。

まず、デバイス検出機能を利用することで得られたメリットについてです。特に有用であったと感じた点は、管理外端末を効率的に発見できたことでした。

デバイス検出による検索結果を確認することで、グループポリシーや手動導入の過程でMDEのオンボードが正常に行われていなかった端末を把握することができました。これらの端末については、所有者に対して是正を依頼することで、結果として100台単位の管理漏れ端末を是正することができました。

また、管理されていない端末がどの程度存在しているのかを定量的に把握できた点も大きな成果でした。これにより、端末の所有組織に対して社内規定に基づくセキュリティ対策の実施状況を確認し、あわせてMDEのオンボードを依頼するといった対応を行うことが可能となりました。

一方で、運用を進める中でいくつかの課題や注意点も明らかになりました。最も大きな課題は、検出されたデバイスの利用者や所有組織を特定することの難しさです。

デバイス検出機能によって管理外端末を発見することは可能ですが、取得できる情報は主にホスト名、IPアドレス、ログインユーザー名といった限定的なものに留まります。そのため、当該端末がどの組織に属し、どこに設置されているのかを特定することが困難なケースが多く見られました。

ユーザー名に社員コードや氏名が含まれている場合は、社員録などを用いて所属組織を特定できることもありますが、Administratorや共有アカウントが使用されている場合には、既存の管理情報からの特定ができず、対応を断念せざるを得ないケースもありました。

また、組織自体は特定できたものの、その組織内で長期間利用されていない端末については、設置場所が不明で対応できないといった事例も確認されました。

こうした状況を踏まえ、NTT東日本では、共有アカウントの利用制限やMDE導入の継続的な勧奨に加え、端末のホスト名に組織ごとの命名規則を付与することを義務化するなどの対策を進めてきました。その結果、所属不明の端末数を大幅に削減することができました。

5. まとめ

MDEのデバイス検出機能は、セキュリティ運用における「見える化」を実現する強力なツールです。未導入端末を早期に発見し、オンボードを徹底することで、組織全体の防御力を大幅に向上できます。ゼロトラスト時代において、資産の完全把握は必須条件です。ぜひ本機能を活用し、セキュリティレベルを一段階引き上げましょう。

このコラムが皆さまのセキュリティ運用の効率化に貢献できれば幸いです。

NTT東日本では今までの社内運用で培ったノウハウを生かしたセキュリティ監視サービスを提供し、多くの企業さまにご利用いただいております。

社内の総合的なセキュリティ監視の導入を検討されている方は是非ともご相談ください。

これからゼロトラストセキュリティの導入を考えているが、自分たちではやりきれない、何をしたらいいかわからないという皆さま、是非、NTT東日本へご相談ください!皆さまの新しい働き方を全力サポートいたします!

過去のゼロトラストセキュリティのコラムはこちらからご覧いただけます。

- Microsoft Azureおよびその他のMicrosoft商標は、Microsoft Corporationの米国及びその他の国における登録商標または商標です。

RECOMMEND

その他のコラム

相談無料!プロが中立的にアドバイスいたします

クラウド・AWS・Azureでお困りの方はお気軽にご相談ください。