Amazon GuardDutyのマルウェア保護を使ってみた~設定方法から検知結果まで徹底解説~

本コラムでは、Amazon GuardDutyのマルウェア保護機能を使用して、EC2インスタンスなどに潜む脅威を効果的に特定・可視化する方法を解説します。C&CサーバーへのDNSクエリ検知による自動スキャンと、EICARテストファイルを用いた実際の検知画面も交えながら、AWS環境でマルウェア対策を実装・運用するための方法を包括的に案内します。

目次:

1. はじめに

クラウド環境における情報セキュリティ対策は、日増しに重要性を増しています。AWS環境の脅威検知サービスとしておなじみの Amazon GuardDuty ですが、「マルウェア保護(Malware Protection)」という機能が含まれていることをご存知でしょうか?

本コラムでは、このマルウェア保護機能の仕組み、設定方法、そして実際にEICARテストファイルを用いた検知の様子までを徹底解説します。

1-1. GuardDutyマルウェア保護機能とは?

GuardDuty マルウェア保護は、Amazon EC2インスタンスやコンテナワークロード(Amazon ECS/EKS)で使用されている EBSボリューム をスキャンし、マルウェアの存在を検知する機能です。

最大の特徴は「エージェントレス」であることです。サーバー内にセキュリティソフトをインストールする必要がなく、スキャン時も稼働中のワークロードにパフォーマンス影響を与えずに調査を行うことができます。

1-2. マルウェアによる被害の例

なぜマルウェア対策が必要なのでしょうか?IPA(独立行政法人情報処理推進機構)が公開している「情報セキュリティ10大脅威 2024」を見ると、組織における脅威の上位にマルウェアに関連する項目がランクインしています。

【情報セキュリティ10大脅威 2024(組織)】

第1位:ランサムウェアによる被害

- PCやサーバー内のデータが暗号化され、復旧と引き換えに金銭を要求される被害です。業務停止に追い込まれるケースも多発しています。

第2位:サプライチェーンの弱点を悪用した攻撃

- 取引先や子会社を経由してマルウェアに感染し、そこから本丸のネットワークへ侵入されるケースです。

これらの被害を防ぐ、あるいは被害を最小限に抑えるためには、「侵入を防ぐ」だけでなく、「侵入されたことに素早く気づき、何が起きているか特定する」能力が不可欠です。

1-3. 通常のマルウェア対策ソフトとの違い

一般的なアンチウイルスソフト(エンドポイント保護製品)と、GuardDuty マルウェア保護には明確な違いがあります。違いをざっくりと表にまとめると以下のようになります。

| 特徴 | 通常のアンチウイルスソフト | GuardDuty マルウェア保護 |

|---|---|---|

| 導入形態 | エージェント(ソフト)をインストール | エージェントレス(AWS側で処理) |

| 主な目的 | リアルタイムでの防御・ブロック | 事後調査・脅威の特定・可視化 |

| 動作タイミング | ファイル操作時(リアルタイム) | GuardDutyアラートから自動開始または手動開始 |

| リソース影響 | サーバーのCPU/メモリを消費 | 本番環境への影響なし |

一般的なソフトが「ウイルスが入ってくるのを水際で止める」ことに特化しているのに対し、GuardDutyは「怪しい通信などの挙動」を検知した際に、その原因となるファイルが内部に存在するかどうかを特定するために活用するのが主なユースケースとなります。

2. GuardDuty マルウェア保護機能のアーキテクチャと特徴

GuardDuty マルウェア保護が従来のアンチウイルス製品と大きく異なるのは、その動作の仕組みです。ここでは、エージェントレスでスキャンを実現するAWS独自のアーキテクチャと、気になる料金体系について解説します。

2-1. GuardDuty Malware Protection for EC2の仕組み

通常、サーバーのウイルススキャンを行うとCPUやメモリを消費し、サービスのパフォーマンスに影響が出ることがあります。しかし、GuardDuty マルウェア保護ではその心配がありません。

GuardDuty マルウェア保護機能は、稼働中のEC2インスタンスそのものではなく、EBSボリュームの「複製(レプリカ)」を作成し、隔離された環境でスキャンを行うという仕組みを採用しているためです。

具体的な処理フローは以下の通りです。

- 1. トリガー検知

- GuardDutyがEC2インスタンスの不審な挙動(例:C&Cサーバーへの通信等)を検知します。または、ユーザーが手動で「オンデマンドスキャン」を実行します。

- 2. スナップショットの作成

- 対象インスタンスにアタッチされているEBSボリュームのスナップショットを作成します。

- 3. レプリカの復元とスキャン

- 作成したスナップショットから、GuardDutyのサービスアカウント内(ユーザーの環境とは隔離された領域)に「レプリカボリューム」を復元し、スキャンを実行します。

- 4. 結果の通知

- スキャン結果(クリーンか、マルウェアが検知されたか)をGuardDutyコンソールに送信します。

- 5. リソースの削除

- スキャン完了後、作成されたレプリカボリュームやスナップショットは自動的に削除されます(※設定により保持することも可能)

この一連のプロセスにより、稼働中のEC2インスタンスには一切のエージェントインストールが不要で、CPU負荷もかけずに詳細な調査が可能となっています。

2-2. 料金体系

GuardDuty マルウェア保護(Malware Protection)の料金は、インスタンスの稼働時間ではなく、「スキャンされたデータ量(GB)」に基づく従量課金制です。

-

スキャン費用

- 東京リージョンの場合:0.05USD/GB

最新の料金単価については、必ずAWS公式の料金ページをご確認ください。

Amazon EBSスナップショットの料金は別途発生します。

3. マルウェア保護の設定オプション

GuardDutyのマルウェア保護は「有効化」ボタンを押すだけで機能しますが、実際の運用では「すべてのサーバーをスキャンしたいわけではない」というケースや、「検知時のディスクを証拠として残したい」というニーズが出てきます。

ここでは、コンソールから制御可能な主要な設定オプションについて解説します。

3-1. 設定オプション解説

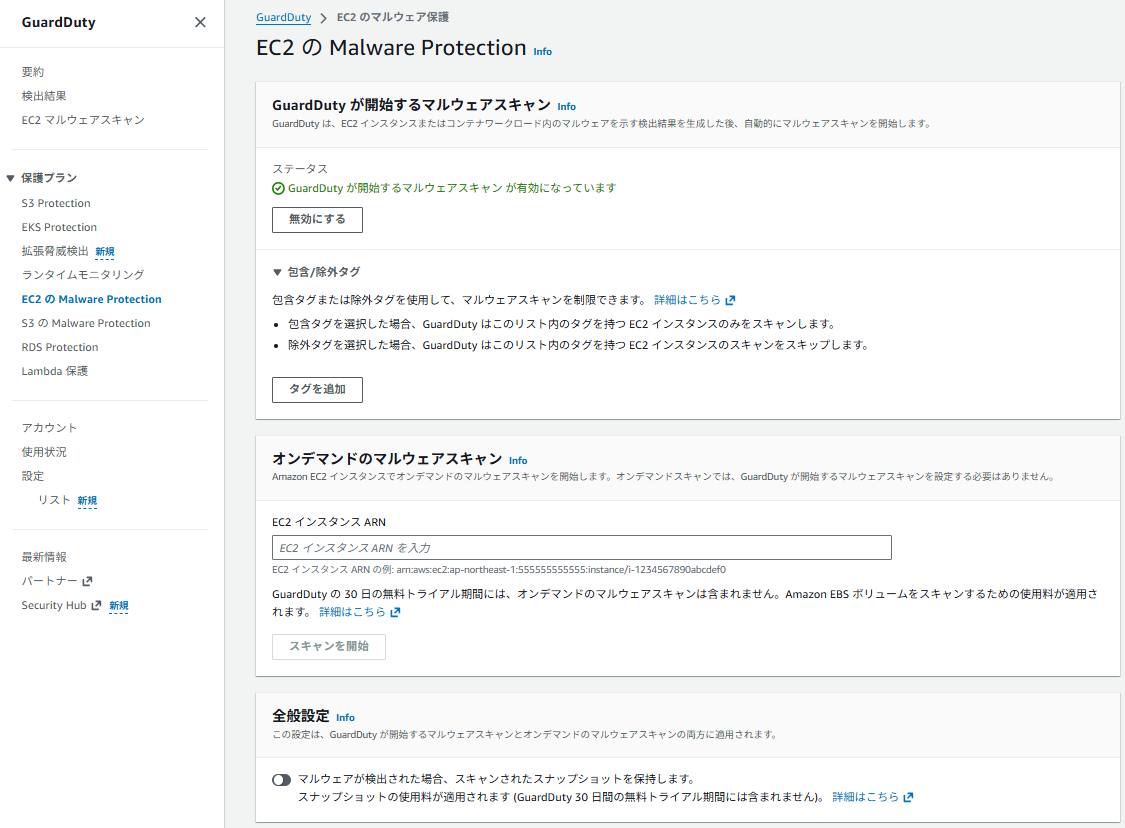

GuardDutyコンソールの左側メニューから[保護プラン]-[EC2のMalware Protection]を選択することで、設定の確認や変更が可能です。

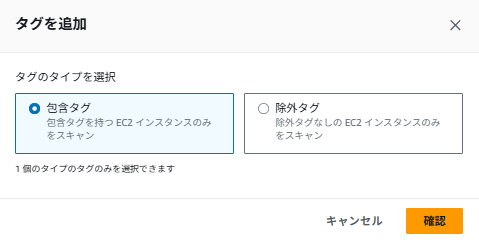

1. タグによる対象の制御

設定項目:[包含/除外タグ]-[タグを追加]

デフォルトでは、脅威が検知されたすべてのEC2インスタンス(および管理下のEBS)がスキャンの対象となります。しかし、開発環境や特定の監視不要なサーバーを除外したい場合、包含タグ(タグ付けしたインスタンスをスキャン)もしくは除外タグ(タグ付けしたインスタンス以外をスキャン)のどちらかを設定し制御が可能です。

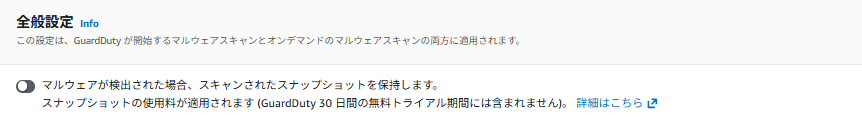

2. スナップショットの保持

設定項目:[全般設定]

デフォルト設定では、マルウェアスキャンが完了すると、スキャン用に作成されたEBSスナップショットは自動削除されます。これはストレージコストを節約するためです。

しかし、マルウェアが実際に検知された場合、そのディスクイメージを詳細な解析のために残しておきたい場合があります。この設定を有効にすると、「マルウェアが検出された場合のみ」スナップショットを自動削除せずに保持することができます。

- オフ(デフォルト)

- スキャン終了後にスナップショットを削除

- オン

- マルウェア検知時、スナップショットを保持 ※保持されたスナップショットには通常のEBSスナップショットの料金が発生します。

4. マルウェア検知のパターンと実際の検知結果

4-1. パターン① 脅威検知に基づく「自動スキャン」

これが本機能のメインとなる動作です。GuardDutyがネットワークログ(VPC Flow Logs)やDNSログを分析し、EC2インスタンスの「不審な挙動」を検知した際に、自動的にスキャンが開始されます。

自動スキャンの特徴

- トリガー:EC2インスタンスがC&Cサーバーと通信している、マイニング行為を行っている等の脅威(Finding)を検知した時

- メリット:運用者が気づくよりも早く、自動的に詳細調査(ファイルシステムの確認)が行われます

- 注意点:自動スキャンの実行回数は24時間に1度だけです。GuardDutyがマルウェアスキャンを開始するのに適した検出結果を複数生成した場合でも、前回のスキャンから24時間未満であれば追加のスキャンは開始されません。

検証手順および検知結果

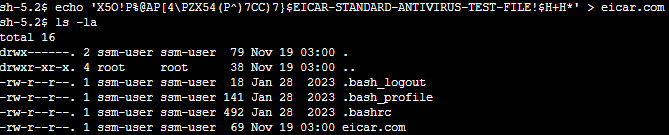

自動スキャンを実行させるため、まずはGuardDutyに脅威検知してもらう必要があります。検証方法として、AWS GuardDutyユーザーガイドで紹介されているC&Cサーバーへの通信を検知させるテストコマンドを実行します。

【検証手順】

- EC2インスタンス(Linux)に接続し、以下コマンドで疑似的なマルウェアファイルを作成します。

-

以下コマンドを実行し、C&Cサーバへの通信を検知→自動スキャンを開始させます。

dig GuardDutyC2ActivityB.com - 数分待機すると、GuardDutyの[検出結果]画面に[Backdoor:EC2/C&CActivity.B!DNS]が表示されます。(C&CサーバへのDNSクエリを検知)※一つ目のログは、EICARテストファイルを検知しているものです。

【検知結果】

GuardDutyの[EC2マルウェアスキャン]画面で自動スキャンおよびオンデマンドでのスキャン結果を確認することができます。

EICARテストファイルを配置していたので、しっかりスキャン結果に[infected(感染した)]と表示されています。

GuardDutyの[検出結果]画面で検知した脅威の情報も確認可能です。今回のテストでは、EICARテストファイルが脅威として検出されていることが分かります。

4-2. パターン② 「オンデマンド(手動)スキャン」

「現時点では不審な通信は検知されていないが、念のためサーバーの中身をチェックしたい」という場合に利用できるのがオンデマンドスキャンです。対象のEC2インスタンスのARN(Amazonリソースネーム)を指定することで、即座にスキャンを実行できます。

スキャンの結果は自動スキャンの場合と同様ですので、オンデマンドスキャンの実施手順のみ紹介します。

オンデマンドスキャンの実施手順

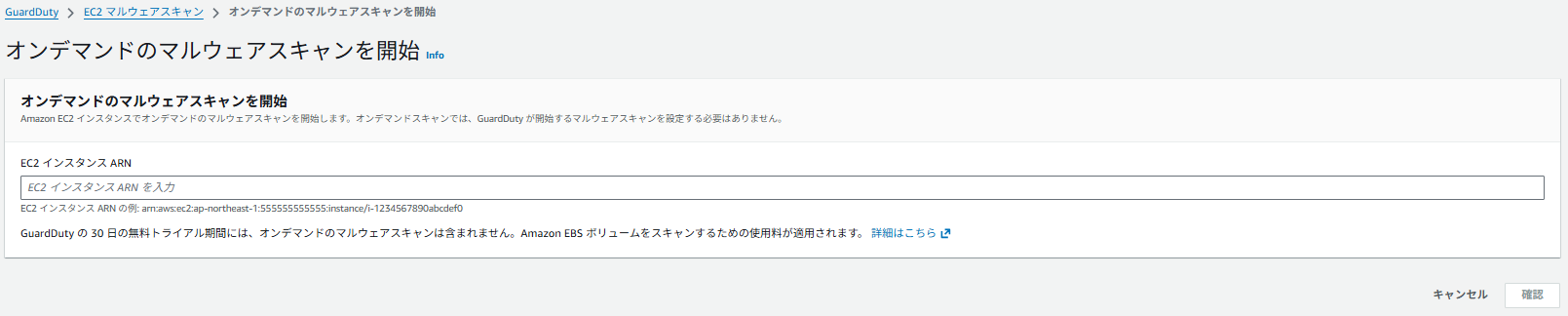

- GuardDutyの[EC2マルウェアスキャン]画面より[新しいオンデマンドスキャンを開始]をクリックします。

-

以下画面に遷移するため、スキャンを実行するEC2インスタンスARNを入力し、[確認]をクリックします。

5. まとめ

本コラムでは、Amazon GuardDutyのマルウェア保護機能について、その仕組みから設定方法、そして実際の検知テストの様子までをご紹介しました。

今回ご紹介したのは「EC2インスタンス (EBS)」を対象とした機能ですが、GuardDutyには、S3バケットへのアップロード時にリアルタイムでスキャンを行う『Malware Protection for S3』という機能も存在します。EC2向けとS3向けは役割と仕組みが全く異なりますので、用途に合わせてご活用ください。

最後に、GuardDuty マルウェア保護は、複雑な設定なしに「有効化」ボタン一つで深層防護を実現できる非常にコストパフォーマンスの高い機能です。

多くのリージョンで30日間の無料トライアルが用意されています。「まだ有効化していない」「サーバーの中身までは見ていなかった」という方は、まずはトライアルを有効化し、環境内に潜んでいるかもしれないリスクを可視化してみてはいかがでしょうか。

- Amazon Web Services(AWS)およびその他のAWS 商標は、米国その他の諸国における、Amazon.com, Inc.またはその関連会社の商標です。

RECOMMEND

その他のコラム

無料ダウンロード

自社のクラウド導入に必要な知識、ポイントを

この1冊に総まとめ!

あなたはクラウド化の

何の情報を知りたいですか?

- そもそも自社は本当にクラウド化すべき?オンプレとクラウドの違いは?

- 【AWS・Azure・Google Cloud】

どれが自社に最もマッチするの? - 情シス担当者の負荷を減らしてコストを軽減するクラウド化のポイントは?

- 自社のクラウド導入を実現するまでの具体的な流れ・検討する順番は?

初めての自社クラウド導入、

わからないことが多く困ってしまいますよね。

NTT東日本では

そんなあなたにクラウド導入に必要な情報を

1冊の冊子にまとめました!

クラウド化のポイントを知らずに導入を進めると、以下のような事になってしまうことも・・・

- システムインフラの維持にかかるトータルコストがあまり変わらない。。

- 情シス担当者の負担が減らない。。

- セキュリティ性・速度など、クラウド期待する効果を十分に享受できない。。

理想的なクラウド環境を実現するためにも、

最低限の4つのポイントを

抑えておきたいところです。

-

そもそも”クラウド化”とは?

その本質的なメリット・デメリット - 自社にとって

最適なクラウド環境構築のポイント - コストを抑えるための

具体的なコツ - 既存環境からスムーズにクラウド化を

実現するためのロードマップ

など、この1冊だけで自社のクラウド化のポイントが簡単に理解できます。

またNTT東日本でクラウド化を実現し

問題を解決した事例や、

導入サポートサービスも掲載しているので、

ぜひダウンロードして読んでみてください。

面倒でお困りのあなたへ

クラウドのご相談できます!

無料オンライン相談窓口

NTT東日本なら貴社のクラウド導入設計から

ネットワーク環境構築・セキュリティ・運用まで

”ワンストップ支援”が可能です!

NTT東日本が選ばれる5つの理由

- クラウド導入を

0からワンストップでサポート可能! - 全体最適におけるコスト効率・業務効率の改善を

中立的にご提案 - クラウド環境に問題がないか、

第3者目線でチェック

してもらいたい - 安心の24時間・365日の対応・保守

- NTT東日本が保有する豊富なサービスの組み合わせで

”課題解決”と”コスト軽減”を両立

特に以下に当てはまる方はお気軽に

ご相談ください。

- さまざまな種類やクラウド提供事業者があってどれが自社に適切かわからない

- オンプレミスのままがよいのか、クラウド移行すべきなのか、迷っている

- オンプレミスとクラウド移行した際のコスト比較を行いたい

- AWSとAzure、どちらのクラウドが自社に適切かわからない

- クラウド環境に問題がないか、第3者目線でチェックしてもらいたい

- クラウド利用中、ネットワークの速度が遅くて業務に支障がでている

クラウドを熟知するプロが、クラウド導入におけるお客さまのLAN 環境や接続ネットワーク、

クラウドサービスまでトータルにお客さまのお悩みや課題の解決をサポートします。

相談無料!プロが中立的にアドバイスいたします

クラウド・AWS・Azureでお困りの方はお気軽にご相談ください。