AWS WAFの「保護パック」をひもといてみた

本コラムでは、AWS WAFを導入する際の強力な助けとなる「保護パック(マネージドルール)」について、その種類や選び方を徹底解説します。

2026年現在の最新の情報セキュリティ脅威(生成AIを悪用した攻撃など)を振り返りつつ、AWS標準の「3つのプリセット」の正体や、ベンダー製ルールとの違いを整理。さらに、ECサイトやWordPressなど、業種・環境別の「推奨パッケージ構成」を具体例とともに解説し、自社に最適なWAF運用の第一歩を迷わず踏み出せるようサポートします。

1. はじめに:なぜ今、WAFの「保護パック」が注目されるのか

Webサイトやアプリケーションの運営において、サイバー攻撃への対策はもはや「避けて通れない」経営課題です。しかし、攻撃手法は日々高度化しており、WAF(Web Application Firewall)を導入したいが、どのルールを設定すればいいか分からないといった声があるかと思います。

そこで解決策となるのが、AWS WAFの「保護パック(マネージドルール)」です。

本コラムでは、AWS公式のAWS マネージドルールグループ(AWS Managed Rule Groups)を、分かりやすく保護パックと呼んで解説します。

保護パックは、AWSが作成・検証した防御ルールの詰め合わせ(セット)です。 従来のように、自社のエンジニアが攻撃コードを分析して遮断ルールを1行ずつ記述する必要はありません。私たちは、用意されたリストから必要なセットを選んで適用するだけで、AWSが管理する最新の防御ロジックを自社サイトに導入できます。

2. 昨今の情報セキュリティ攻撃トレンドとWAFの役割

2026年現在、私たちが警戒すべき攻撃は、数年前とは比較にならないほどスピードアップしています。

- 生成AIによる攻撃の自動化: AIが悪用され、脆弱性を突く攻撃コードが瞬時に生成されます。ボット(Bot)による攻撃試行は、人間では対応できない速度で実行されます。

- ゼロデイ脆弱性の増加: ソフトウェアの欠陥(脆弱性)が発見された直後、修正パッチが配布される前の「隙」を突く攻撃が一般的になっています。

- サプライチェーン攻撃: 自社サイトそのものではなく、利用しているライブラリやCMS(WordPressなど)の脆弱性を経由した攻撃が増加しています。

こうした脅威に対し、WAFは怪しい通信を入り口で弾くという門番の役割を担います。この門番に「誰を通して、誰を通さないか」を指示するのが、今回紹介する「保護パック」です。

3. AWS WAF「保護パック」の役割と2つの選択肢

AWS WAFで利用できる保護パックには、大きく分けて2つの系統があります。

- AWS標準マネージドルール: AWSが公式に提供しているルールセット。多くの基本機能はWAFの利用料のみ(追加ライセンス料なし)で利用でき、広範な脅威をカバーします。

- 主要情報セキュリティベンダー提供パック: F5やFortinetなどのセキュリティ専業ベンダーが「AWS Marketplace」経由で提供するルールセット。特定の環境や、より高度な検知に特化しています(別途サブスクリプション費用が発生)。

まずは「AWS標準」で基礎を固め、必要に応じて「ベンダー製」で防御力を強化する、という考え方が基本です。

4. AWS標準マネージドルール

4-1. コンソールで提示される3つの選択肢について

最新のAWS WAFセットアップ画面では、ユーザーが迷わないよう、推奨レベルに応じた3つの選択肢が提示されます。画面上では「重要ルール」や「推奨されるルール」と表示されますが、大きな違いはコストがかかる高度なオプションが含まれているかです。

AWS WAFセットアップ時の「3つの選択肢」の違いと内訳

| 画面上の名称 | 中身の正体(含まれるルール詳細) |

|---|---|

| 重要ルール |

AWS標準ルール(無料枠)の主要セット 以下のマネージドルールと基本設定が自動で適用されます。

|

| 推奨されるルール |

「重要ルール」 + 高度な有料オプション 上記のすべてに加え、以下の高度なルールが追加されます。

|

| 独自のパックを構築 |

プリセットは適用されません。 「重要ルール」などを選択した後に、不要なルール(例えばLinuxを使わないのでLinux保護を外すなど)を削除して調整することも可能です。 |

4-2. 個別に組み合わせて最適化する「主要マネージドルール」

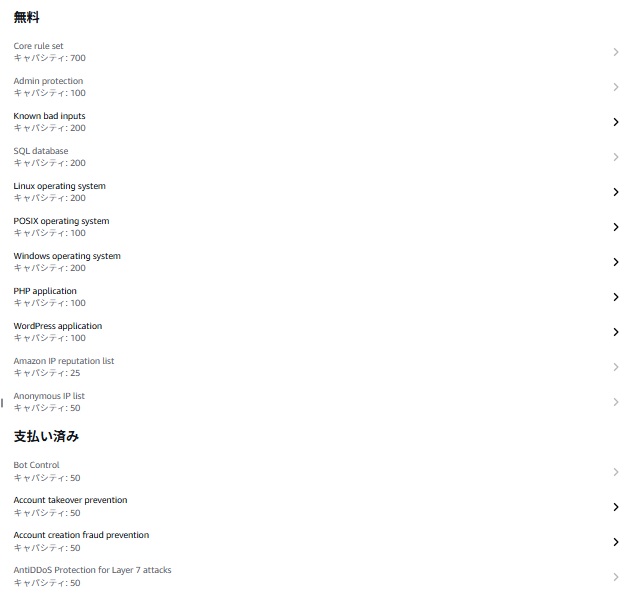

パッケージに含まれるルールや、さらに追加可能なルールの詳細な役割は以下の通りです。これらを組み合わせる際は、WCU(キャパシティ単位)の消費量に注意しましょう。 ※ルール名称は分かりやすさを優先し、一部簡略化して記載しています。

(※) WCU(Web ACL Capacity Units)とは? WAFという「箱」に入れられるルールの「容量(コスト)」のことです。1つのWAFには、標準で「1,500」という持ち点(上限)があり、各ルールの「重さ」の合計をこの範囲内に収める必要があります。

【Point】上限緩和について

WCUが1,500に収まらない場合は、AWSへ申請(Service Quotas)を行うことで、最大5,000 WCUまで上限の引き上げをリクエストすることも可能です(※審査により承認が必要な場合があります)。ただし、多くの場合は標準ルールの取捨選択で1,500以内に収めるのが一般的です。

主要マネージドルールとWCU

| ルール名 | 主な防御内容 | WCU |

|---|---|---|

| Core rule set (CRS) | OWASP Top 10などの一般的な脆弱性を広くカバー | 700 |

| Amazon IP reputation list | ボットやスパム送信元として有名なIPを遮断 | 25 |

| SQL database | SQLインジェクションなどのDB攻撃対策 | 200 |

| Known bad inputs | 脆弱性を探るための無効な入力パターンを遮断 | 200 |

| Admin protection | 管理ページ(/admin等)への外部アクセスを防止 | 100 |

| WordPress / PHP | WPやPHP特有の脆弱性を重点保護 | 200 |

【TIPS】すべてのルールをコンソールで探す方法

本コラムで紹介した以外にも、AWSには「Windows OS専用」や「匿名IPリスト」などのルールが用意されています。これらはWAF設定画面の AWS マネージドルールグループの追加から、カタログのように一覧で確認・追加が可能です。

※なお、画面下部に表示される「支払い済み(Paid rule groups)」カテゴリは、Bot Controlなどの有料ルールを指します。「代金を支払い済み」という意味ではないのでご注意ください。

5. 主要情報セキュリティベンダー提供パックの特徴紹介

「AWS標準だけでは不安」「より専門的なサポートが欲しい」という場合は、情報セキュリティベンダーが提供するマネージドルールの出番です。ここでは各社の「特徴・強み」を紹介します。

- F5 Managed Rules: WAF専用機で長年の実績を持つF5ネットワークスの知見が集約されています。誤検知を抑えつつ、厳格な情報セキュリティレベルを維持したい大規模・基幹システムに適しています。

- サイバーセキュリティクラウド (CSC) Managed Rules: 日本国内の攻撃トレンドに特化しているのが最大の特徴です。日本語によるサポートや更新通知が充実しているため、国内向けWebサービスの運用において安心感があります。

- Fortinet Managed Rules: 世界中のネットワーク機器から収集した脅威インテリジェンスを活用しています。新しい脆弱性(CVE)への対応スピードが非常に速く、広範囲な保護が得意です。

- Trend Micro Managed Rules: サーバー保護(Deep Security等)のノウハウをWAFに展開。特にWordPressなどのCMS環境において、アプリケーション層の脆弱性をピンポイントで守る設計がなされています。

- Imperva Managed Rules: IPレピュテーション(送信元の評判)とボット対策に定評があります。人間ではない「悪意あるクローラー」の排除を重視するサイトに向いています。

6. 【業種別】パッケージ構成の紹介

実際に自社サイトにはどれを選べば良いのでしょうか? 「重要ルール(Essential)」をベースにした、業種・用途別のオーソドックスな構成例を紹介します。

- ① コーポレートサイト(会社案内・広報)

-

- 構成案:

Core rule set+IP reputation+Known bad inputs - 狙い: サイト改ざんや、不審なIPからの偵察行為を低コストで網羅的に防ぎます。

- 構成案:

- ② ECサイト・会員制サイト(個人情報・決済あり)

-

- 構成案:

Core rule set+SQL database+IP reputation+Bot Control(※) - 狙い: 顧客情報を守る(SQLi対策)とともに、転売ボットや不正ログイン試行(アカウント乗っ取り)をブロックします。 (※Bot Controlは有料のAWSマネージドルールです。「推奨されるルール」を選択すると自動で含まれます)

- 構成案:

- ③ WordPressなどのCMSサイト

-

- 構成案:

Core rule set+WordPress application+PHP application+Admin protection - 狙い: プラットフォーム特有の脆弱性を突く攻撃と、管理画面への不正侵入を重点的にガードします

- 構成案:

7. まとめ

AWS WAFの保護パックは、導入するだけで情報セキュリティレベルを劇的に向上させる強力なツールです。最後に、導入と運用を成功させるための重要なポイントを改めて整理します。

- 「Countモード」で始める 最初から遮断(Block)設定にすると、正常な通信まで止めてしまうリスクがあります。まずは「検知のみ(Count)」に設定し、ログを確認しながら誤検知がないかテスト期間を設けるのが鉄則です。

- 「重要ルール」からスモールスタート いきなり高額な有料ルールや複雑な設定を入れる必要はありません。まずは基本となる「重要ルール(Essential)」から開始し、ログを見て攻撃の傾向がつかめてから、必要に応じてBot Controlなどのオプションを追加していくのが賢い運用です。

- 定期的な見直し 攻撃のトレンドは日々変化します。「一度設定して終わり」にするのではなく、定期的にAWSの新機能やルールの更新情報をチェックしましょう。

本コラムで紹介した「3つの選択肢」と「ルールの役割」を参考に、まずは自社のWebサイトに最適な「盾」を選んでみてください。適切なWAF運用は、安全で快適なクラウド活用への第一歩です。

- Amazon Web Services(AWS)およびその他のAWS 商標は、米国その他の諸国における、Amazon.com, Inc.またはその関連会社の商標です。

RECOMMEND

その他のコラム

無料ダウンロード

自社のクラウド導入に必要な知識、ポイントを

この1冊に総まとめ!

あなたはクラウド化の

何の情報を知りたいですか?

- そもそも自社は本当にクラウド化すべき?オンプレとクラウドの違いは?

- 【AWS・Azure・Google Cloud】

どれが自社に最もマッチするの? - 情シス担当者の負荷を減らしてコストを軽減するクラウド化のポイントは?

- 自社のクラウド導入を実現するまでの具体的な流れ・検討する順番は?

初めての自社クラウド導入、

わからないことが多く困ってしまいますよね。

NTT東日本では

そんなあなたにクラウド導入に必要な情報を

1冊の冊子にまとめました!

クラウド化のポイントを知らずに導入を進めると、以下のような事になってしまうことも・・・

- システムインフラの維持にかかるトータルコストがあまり変わらない。。

- 情シス担当者の負担が減らない。。

- セキュリティ性・速度など、クラウド期待する効果を十分に享受できない。。

理想的なクラウド環境を実現するためにも、

最低限の4つのポイントを

抑えておきたいところです。

-

そもそも”クラウド化”とは?

その本質的なメリット・デメリット - 自社にとって

最適なクラウド環境構築のポイント - コストを抑えるための

具体的なコツ - 既存環境からスムーズにクラウド化を

実現するためのロードマップ

など、この1冊だけで自社のクラウド化のポイントが簡単に理解できます。

またNTT東日本でクラウド化を実現し

問題を解決した事例や、

導入サポートサービスも掲載しているので、

ぜひダウンロードして読んでみてください。

面倒でお困りのあなたへ

クラウドのご相談できます!

無料オンライン相談窓口

NTT東日本なら貴社のクラウド導入設計から

ネットワーク環境構築・セキュリティ・運用まで

”ワンストップ支援”が可能です!

NTT東日本が選ばれる5つの理由

- クラウド導入を

0からワンストップでサポート可能! - 全体最適におけるコスト効率・業務効率の改善を

中立的にご提案 - クラウド環境に問題がないか、

第3者目線でチェック

してもらいたい - 安心の24時間・365日の対応・保守

- NTT東日本が保有する豊富なサービスの組み合わせで

”課題解決”と”コスト軽減”を両立

特に以下に当てはまる方はお気軽に

ご相談ください。

- さまざまな種類やクラウド提供事業者があってどれが自社に適切かわからない

- オンプレミスのままがよいのか、クラウド移行すべきなのか、迷っている

- オンプレミスとクラウド移行した際のコスト比較を行いたい

- AWSとAzure、どちらのクラウドが自社に適切かわからない

- クラウド環境に問題がないか、第3者目線でチェックしてもらいたい

- クラウド利用中、ネットワークの速度が遅くて業務に支障がでている

クラウドを熟知するプロが、クラウド導入におけるお客さまのLAN 環境や接続ネットワーク、

クラウドサービスまでトータルにお客さまのお悩みや課題の解決をサポートします。

相談無料!プロが中立的にアドバイスいたします

クラウド・AWS・Azureでお困りの方はお気軽にご相談ください。