NTT東日本でゼロトラストセキュリティの運用・監視をやってみた

こんにちは!NTT東日本 セキュリティエンジニアのタクヤです。

ゼロトラストセキュリティコラムの3回目になります。

前回はNTT東日本がゼロトラストセキュリティを実現するための製品選定、設計についてNTT東日本の考えるセキュリティ要件を含めて投稿させていただきました。要件定義の回も含め、まだご覧になっていない方は、是非ご覧ください。

前々回コラム:「NTT東日本で実際に導入しているゼロトラストセキュリティを徹底解説!」

前回コラム:「NTT東日本におけるゼロトラストセキュリティの設計と導入」

今回は、導入した製品に対してNTT東日本が行っている運用やセキュリティ監視の内容について記載しています。今回も最後までお付き合いいただけますと幸いです。

1. ゼロトラストセキュリティを運用するために必要なこと

本項では、ゼロトラストセキュリティを運用するうえで、どのようなことが必要であると感じたかについてご説明します。

前回、前々回のコラムにてNTT東日本がゼロトラストセキュリティ環境を構築するためにどのようなことを考え、要件を基に製品を選定し導入したのかをご説明しました。ここまで出来てしまえば、あとはシステムを利用者に使ってもらうだけと考える方も多いと思います。

しかし、実際に提供を始めると、この後の運用フェーズが特に重要であることを実感しました。セキュリティに関係する運用として行うことを以下の表にまとめました。

| 運用1 | カスタムポリシー対応(追加・修正) |

| 運用2 | 新機能やバージョンアップへの対応 |

| 運用3 | トラブル対応 |

これらは常に発生しており、継続的に対応していく必要があります。

特に仕様変更や新機能への対応はオンプレミスのように自分たちで変更時期をコントロールできないところが大きな違いです。

2. ゼロトラストセキュリティの運用

前項にて、セキュリティ運用が大きな課題となることがお分かりいただけたと思います。

本項では、実際にNTT東日本がどのようにセキュリティ運用を行っているのかを説明します。

2-1. カスタムポリシー対応(追加・修正)

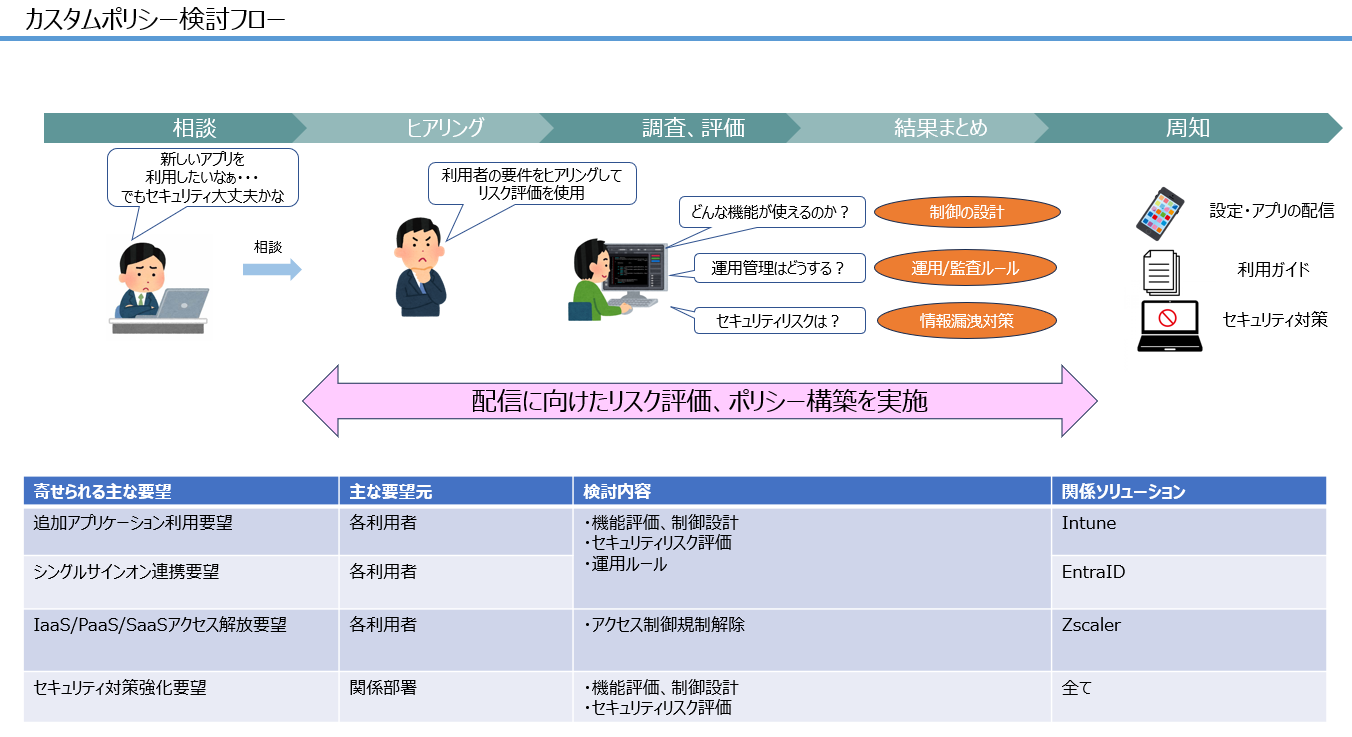

カスタムポリシー検討は相談を受けてから、必要な情報をヒアリングして、調査・評価したうえで問題が発生しないかを検討しています。当然要望をいただいてもセキュリティリスクが高いという理由で要望を断るケースも出てきます。対応フローは以下の図をご参照ください。

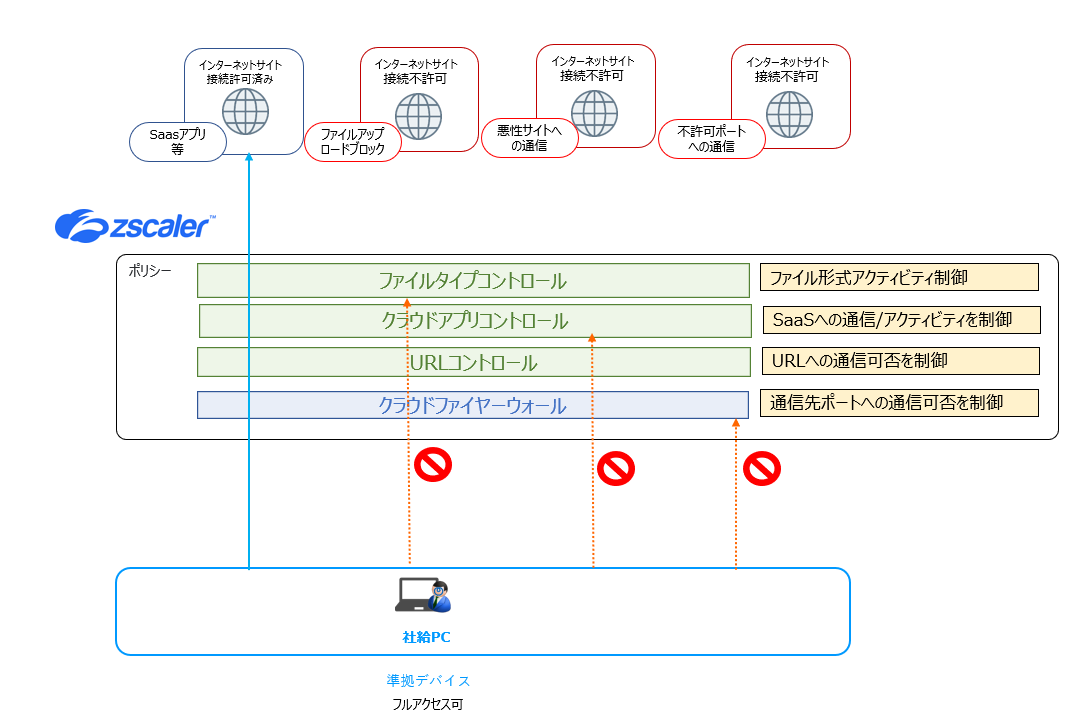

Zscaler Internet Accessは制御できる箇所が多く柔軟なポリシー対応が可能であり、ゼロトラストセキュリティを実践するのに適したソリューションですが、その分運用側にかかる比重も大きくなってきます。NTT東日本では業務で利用する必要のあるシステムやアプリケーションについて、事前に社内で利用許可を申請してもらうようにしており、そこで利用許可がおりた接続先への通信を許可するよう運用しています。

2-2. 新機能やバージョンアップへの対応

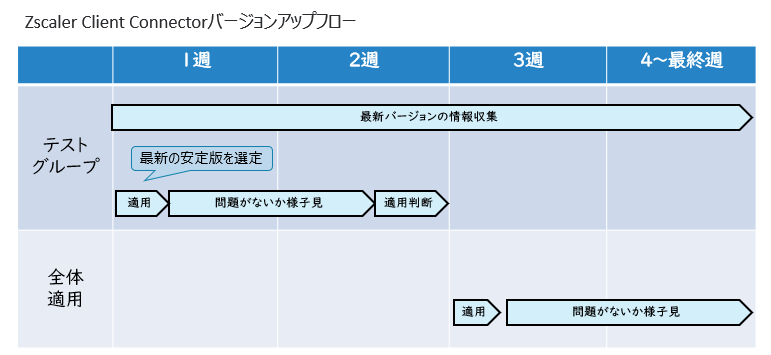

ゼロトラストセキュリティに関わる重要な運用として、新機能やバージョンアップへの対応があります。クラウドアプリケーションの場合、機能リリースがとても速いため、バージョンアップ情報の収集、検証、展開を常に実施する必要があります。特にZscalerの接続に利用するクライアントはEOLまでの期間も短くほぼ毎月バージョンアップの対応を実施しています。

2-3. トラブル対応

ゼロトラストセキュリティを運用していくと、以下のようなトラブルに遭遇することがあります。このあたりはゼロトラストセキュリティだからというわけではなく、システムを運用していれば遭遇する内容や対応と同様です。

| 想定外挙動(バグ) | ベンダへ速やかに報告し、修正してもらうよう依頼 |

| 設計考慮漏れ | 速やかに原因分析し、暫定対処と根本対策を検討 |

| 仕様変更 | 変更内容を適切に把握し、対策を検討 |

対応事例

| 想定外挙動(バグ) | Intuneのポータルアプリにおいて特定バージョンだとポリシーが外れることがある |

| 設計考慮漏れ | 条件付きアクセスでChromeOSへの制御に対し漏れがあった |

| 仕様変更 | WEB-EXが急に接続できなくなった。調べたら許可する接続先が増えていた |

3. ゼロトラストセキュリティの監視・監査

本項では、NTT東日本でゼロトラストセキュリティをどのように監視しているのかをご説明します。

ゼロトラストセキュリティ環境をセキュアに運用していくためには、監視が重要なファクターとなります。例えどんなに緻密なポリシーを実装し、精緻な運用を行っていたとしても、すべてのリスクを制御するのは困難なため、利用状況の監視は必須です。また監視だけではなく、早期に対処することも重要です。

3-1. ネットワーク監視

ネットワーク監視とは、ネットワークを構成する機器が正常に動作しているかを監視し、通信品質の低下や障害発生などを早期に検知することを指します。

NTT東日本では、ZscalerとMicrosoft系のクラウドサービスをメインにゼロトラストセキュリティ環境を構築しているため、これらのクラウドの故障検知、品質監視を行っています。しかし、クラウド監視を行う上で大きな制限があります。

| 制限1 | 故障が発生してもSaaSのため切り分けには限界がある |

| 制限2 | 発生した故障の詳細な対応状況が把握できない |

| 制限3 | 利用者の利用場所は固定ではないため、影響把握が困難 |

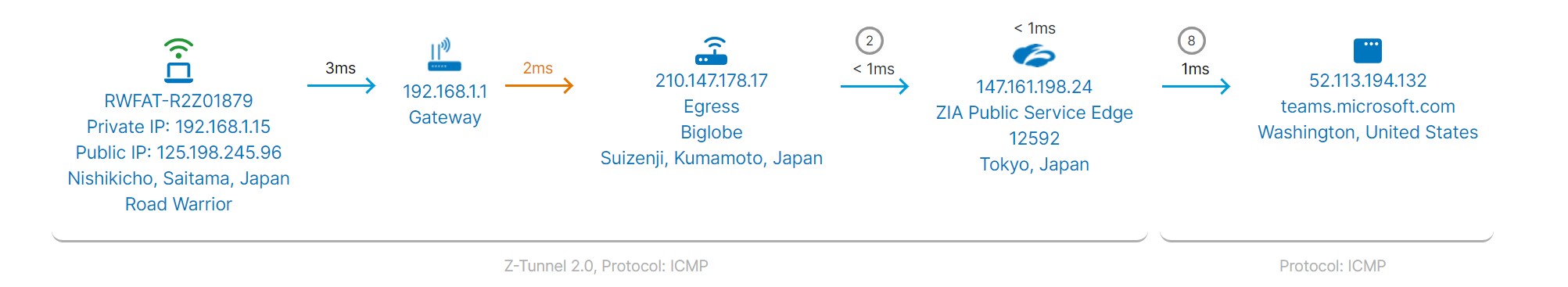

このような制限があることを前提に障害時の影響把握を素早くするよう、日ごろからより詳細な情報を収集できるように、NTT東日本ではZscaler Digital Experience(ZDX)を活用しています。このツールを活用することでデバイスごとの通信状態を詳細に把握することが可能になります。

ZDXを用いて、Teamsへの遅延を分析している画面

3-2. セキュリティ監視

続いて、セキュリティ監視についてご説明します。

セキュリティといわれて、セキュリティ監視を思い浮かべる方は非常に多いのではないでしょうか。

それだけ、セキュリティ監視は近年の関心事であり、重要な要素となっています。

サイバー攻撃は日々巧妙化しており、従来のウイルス対策ソフトでの検知だけでは多くの攻撃をすり抜けてしまうというデータ(*1参照)もあります。

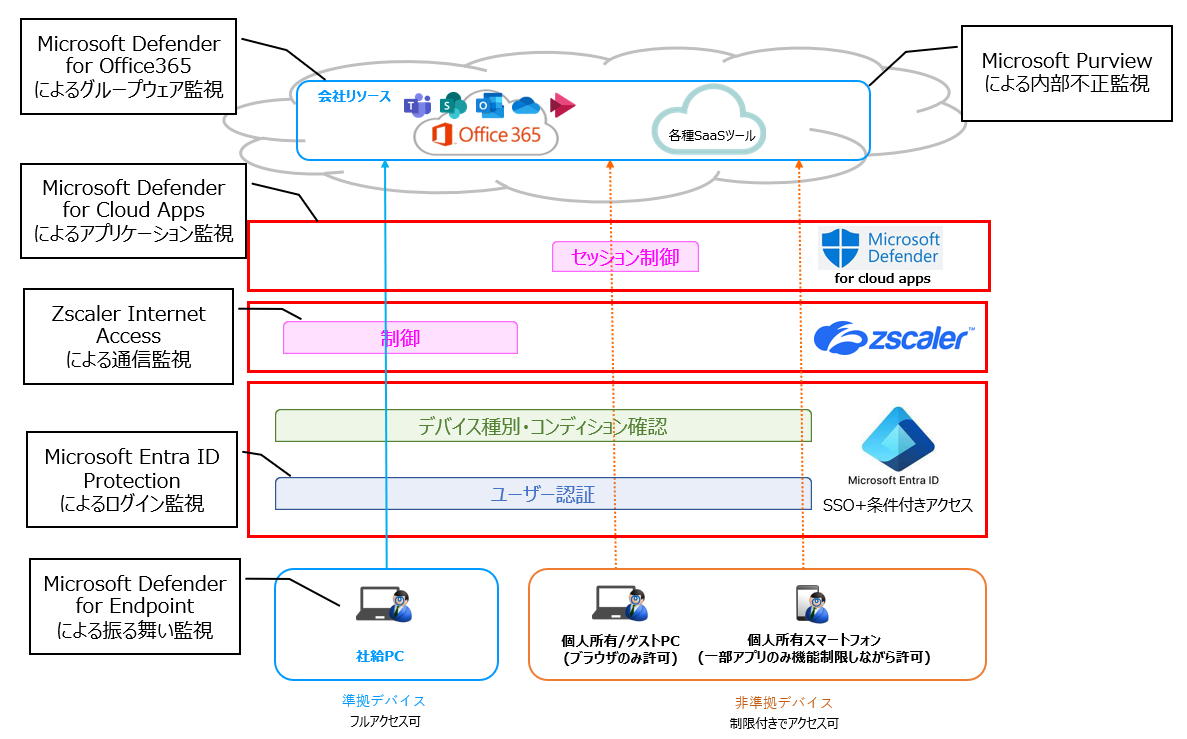

NTT東日本では、Microsoft DefederシリーズやEntraIDのユーザ認証監視、Zscalerの不審な通信ログ検知を活用してセキュリティ監視を行っております。

それぞれの役割は以下の図の通りです。

これらの製品を活用して監視するメリットは、ポータルサイトに情報が集約されているため、従来のように製品ごとに監視担当者をつける必要がなく、1人の監視者が複数の製品のログを一元的に監視できるため、人的リソースを削減することができることです。

しかし、複合的な調査を実施するためには高度な調査スキルの習熟や監視手法の確立が必要になるなどのデメリットもあります。NTT東日本では発生したセキュリティアラートを発生元ソリューションにかかわらず、デバイス、ユーザ、ファイル、通信というカテゴリーに分類して必要な調査手法、手順を決めておくことで、調査を効率化しています。

3-3. 定期監査の対応

続いて、定期監査の運用についてご説明します。

ゼロトラストセキュリティ環境を運用するにあたり、まずは制御を検討し、そこで対応できないものは監視で検知することを検討しています。しかし、それでも対応できないものもあり、そういう事象についてはログ点検・監査を行っております。NTT東日本の事例としては管理者権限の棚卸点検、機微情報を取り扱うSharePointサイト/ Teamsグループのメンバ点検などがあります。

これらはシステムによる自動的な規制、管理が非常に難しいため、定期的に点検運用を行うことでセキュリティを担保しています。

4. まとめ クラウドを利用するうえで、運用・監視は継続対応すべき課題

今回のコラムではNTT東日本がゼロトラストセキュリティをどのように運用、監視しているかをご紹介させていただきました。

どのような運用をすべきか、自前で監視する上でどのような苦労があるのか等、参考になれば幸いです。本文中でも述べましたが、常に新機能や新サービスがリリースされつつ、新しい脅威が次々と発見される現状において、セキュリティ運用や監視はゼロトラストセキュリティを実践する上で重要です。

さらに、サイバー攻撃は侵害された後の行動もどんどん早くなっているため、効率化・自動化を用いて最小効率で、最大の監視結果を得るにはどうしたらよいかを常に考え、実践する必要があります。

次回以降は、これまで紹介した制御、運用について、機能ごとに細かく掘り下げ、

より具体的な事例をご紹介していきます。

次回は認証制御について(ID保護/デバイス判別)をテーマにIntuneを中心とした内容を予定しております。

Intuneでお困りの方必見の内容となっておりますので、是非ご覧ください。

これからゼロトラストセキュリティの導入を考えているが、自分たちではやりきれない、何をしたらいいかわからないという皆さま、是非、NTT東日本へご相談ください!私たちのノウハウで皆さまの新しい働き方を全力サポートいたします!

今後の掲載予定コラム

RECOMMEND

その他のコラム

相談無料!プロが中立的にアドバイスいたします

クラウド・AWS・Azureでお困りの方はお気軽にご相談ください。