AWSのセキュリティ対策とは?クラウド運用担当者のためのセキュリティチェック

|

皆さま、こんにちは。しなもんです。 突然ですが、皆さまが利用しているAWS上のシステムはセキュリティ対策を行っていますか? 近年は、BCP対策を行うために業務で利活用するファイルサーバーや企業システムをパブリッククラウド上に移行する企業が増えています。オンプレにサーバーを配置していた時と異なり、ネットワークを経由しアクセスする必要が有るためセキュリティ対策をより強固に施す必要が有ると言われています。 |

|---|

皆さまがご利用中のシステムはいかがでしょうか?

- ①自社でセキュリティ対策を行っている方

- ②ベンダーに任せてセキュリティ対策を行っている方

- ③よくわからないので放置している方

皆さまこの3パターンのどれかに当てはまるかと思いますが、セキュリティ対策が大切なことは明らかです。

本コラムでは、セキュリティ対策を怠ったことで発生してしまった事故事例を紹介しつつ、ご利用中のセキュリティ状態を確認できる弊社のセキュリティチェックをご紹介します!

この機会にAWS上のシステムに問題はないか自らの目で探ってみませんか?

Ⅰ.セキュリティ対策を怠ったことで発生してしまった事故事例

はじめに、対策を怠ったことで問題が発生した事例をご紹介します。

1.独自に運用していたWAFの設定ミスが原因で1億600万人を超える情報漏えいが発生

サイバー攻撃者によるSSRF攻撃※で、脆弱になったAWSのEC2が不正アクセスを受け、1億600万人を超える大規模な情報漏えいに至った。

SSRF攻撃

通常の方法ではアクセスできない内部サーバーに対して攻撃を仕掛ける手法の1つ。公開サーバー(以下Aとする)から内部サーバー(以下Bとする)へアクセスできる場合、攻撃者はAに対して攻撃コマンドを送信するとAを経由してBへの攻撃が可能となる手法。

2.AWSストレージの設定を誤り顧客情報が622件流出

旧ストレージサーバからAWSへのデータ移行時、ストレージにバックアップを行うがそのストレージが公開設定になっていたことで顧客情報が流出。

3.ポートを開放したままにしていたことに気付かず、不正アクセスを受ける

ネットワーク機器のポートを閉じて運用していると思っていたが、実はポートを開放したままにしていたことに気づかなかった。結果、不用意なポートの開放が原因で不正アクセスを受けてしまった。

今回ご紹介した事例は、実際に起きている事故の一部です。

情報漏えいしたことで企業の社会的信用を失い、責任問題に発展したり、更には会社の倒産に繋がる可能性もあります。皆さまが利用しているAWS上のシステムは大丈夫でしょうか?

この機会にぜひNTT東日本のソリューション【セキュリティチェック】で解決しましょう!

Ⅱではお客さまがセキュリティチェック前に行うAWS上のセキュリティ対策、Ⅲでは弊社が行うセキュリティチェックを説明します。

Ⅱ.AWS上のセキュリティ対策

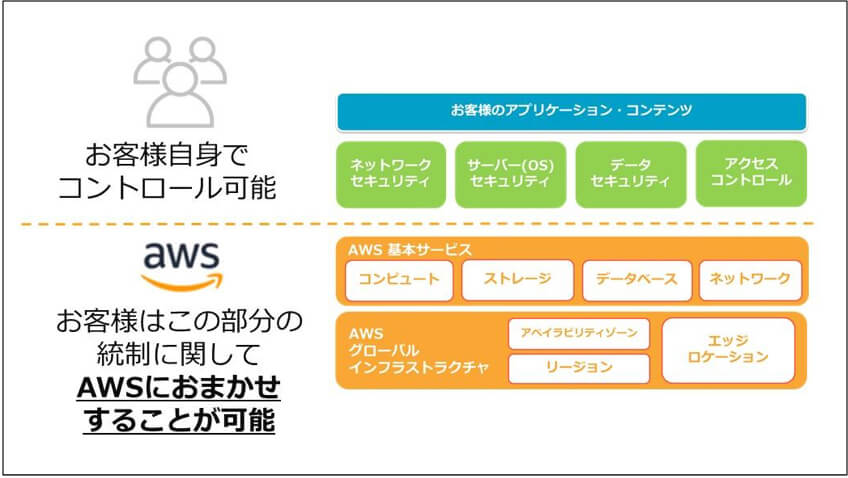

AWSでは、セキュリティについて責任共有モデルという考え方を推進しております。責任共有モデルとは、【AWSとお客さまにて共同でセキュリティを確保していく】という考え方です。サービスにも依存しますが、大きく分けてOSレイヤーより下のレイヤーをAWSで管理し、OS以上はお客さまでセキュリティを確保していくという責任分界点を設けている考え方です。(図1)

図1よりネットワーク周りのセキュリティやOS周りのセキュリティ対策は利用者自身で行う必要があるとお分かりいただけると思います。つまり、対策内容によってクラウド環境の安全度合いが変わってくることがわかります。

図1

お客さまが管理するAWS環境に対して、AWS側よりセキュリティの指針(Well-Architected Framework)が発表されています。

ネットワーク周りのセキュリティを強化(DDoS攻撃やアクセスコントロールを設定)することで各種サービスに対し必要外のアクセスを制限することが可能となりますが、それらを行っていない場合はあらゆる脅威にさらされている!とも言えます。

そこで、セキュリティチェックが必要となります。

Ⅲ.セキュリティチェック

セキュリティチェックは、

- ①お客さまの既存クラウド環境をヒアリング

- ②セキュリティ項目を元に既存クラウド環境をチェック

- ③改善が必要なポイントをレポートと共に遠隔会議でご説明・ご提案

の3つの項目に分け約3週間でお客さまの既存クラウド環境をチェックするサービスです。

クラウド環境をチェックする時は、AWSサービスの1つであるAWS Security Hubを利用いたします。時間帯に関わらず業務に支障をきたすことはございませんのでご安心下さい。

AWS環境の規模に関わらず、AWS環境丸ごとのセキュリティチェックを数十万円で実施いたします。

具体的な中身を①~③の項目でご紹介します。

① お客さまの既存クラウド環境をヒアリング

弊社担当者の中でも特にセキュリティチェックに詳しい担当者が、約60分クラウド環境のヒアリングをさせていただきます。

ヒアリングはweb会議を通じて実施させていただき、確認項目やお客さま独自で意図的にセキュリティホールを作っていないか等をヒアリングします。

② セキュリティ項目を元に既存クラウド環境をチェック

AWS基礎セキュリティのベストプラクティスとAWS CIS Foundations Benchmarkに基づいてクラウド環境をチェックいたします。現在は、それぞれおよそ50項目程度ですが、年々項目はアップデートされ増加します。例えば、IAM関係の項目であれば、「MFAが有効化されているか、アクセスキーが90日以内にローテーションされているか」等が項目として挙げられます。その他CloudTrail・EC2・S3などの対象サービスについてセキュリティ項目に基づいているかチェックいたします。

③ 改善が必要なポイントをレポートと共に遠隔会議でご説明・ご提案

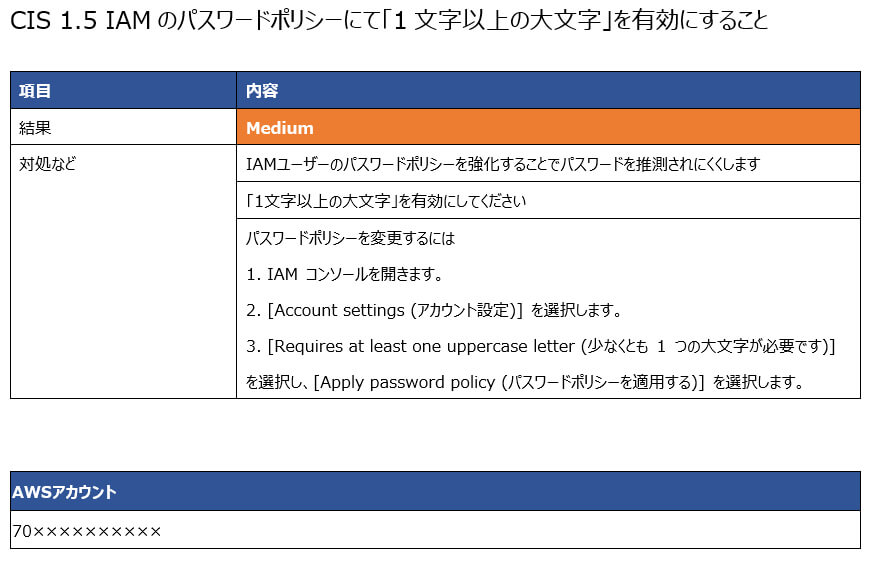

チェック項目を元に弊社にて図2のようなレポートを作成し、遠隔会議でクラウド環境におけるセキュリティ課題をご説明させていただきます。

図2

レポートには、セキュリティチェックを行った結果・結果に対する対処方法が記載されます。結果は、5段階で表示され緊急度が高いものからCritical/High/Medium/Low/Passedのように表示され、セキュリティに問題が無ければPassedという表示をいたします。Critical~Mediumにつきましては、修正を行う必要があるとされております。対処方法に記載された内容に基づいて修正することを推奨しておりますが、お客さまご自身で作業を行うことに不安がある場合には、オプションサービス(クラウド導入運用サービス)として代行作業を実施することも可能ですのでお気軽にご相談ください。

Ⅳ.まとめ

本コラムでは、クラウド環境のセキュリティを確認するセキュリティチェックについてご紹介いたしました。およそ100を超える項目からお客さまのクラウド環境のセキュリティ項目をチェックし、セキュリティリスクを緩和させるための対処方法を25万円前後でご提案します。

クラウドの構築や運用ノウハウが少なくセキュリティ面に課題を感じていたお客さまからは、「他社と比較するとより安価により広範囲で自社環境を確認頂き満足した」というお声も頂きました。

この機会に自社でご利用されているクラウド環境のセキュリティ見直しを行い、セキュリティを強固なものに変更しませんか?

もっと詳しい資料を閲覧したい方はこちらのリンクからダウンロードできます。

●クラウドセキュリティチェック for AWS 資料ダウンロードはこちらから

担当者との無料相談会を希望する場合はこちらのリンクからお申込できます。

●個別相談会をご希望の方はこちらから

皆さまのお問い合わせをお待ちしております。

AWS CIS Benchmarkに沿って、運用中のクラウドセキュリティ設定を第三者視点でチェック!

RECOMMEND

その他のコラム

無料ダウンロード

自社のクラウド導入に必要な知識、ポイントを

この1冊に総まとめ!

あなたはクラウド化の

何の情報を知りたいですか?

- そもそも自社は本当にクラウド化すべき?オンプレとクラウドの違いは?

- 【AWS・Azure・Google Cloud】

どれが自社に最もマッチするの? - 情シス担当者の負荷を減らしてコストを軽減するクラウド化のポイントは?

- 自社のクラウド導入を実現するまでの具体的な流れ・検討する順番は?

初めての自社クラウド導入、

わからないことが多く困ってしまいますよね。

NTT東日本では

そんなあなたにクラウド導入に必要な情報を

1冊の冊子にまとめました!

クラウド化のポイントを知らずに導入を進めると、以下のような事になってしまうことも・・・

- システムインフラの維持にかかるトータルコストがあまり変わらない。。

- 情シス担当者の負担が減らない。。

- セキュリティ性・速度など、クラウド期待する効果を十分に享受できない。。

理想的なクラウド環境を実現するためにも、

最低限の4つのポイントを

抑えておきたいところです。

-

そもそも”クラウド化”とは?

その本質的なメリット・デメリット - 自社にとって

最適なクラウド環境構築のポイント - コストを抑えるための

具体的なコツ - 既存環境からスムーズにクラウド化を

実現するためのロードマップ

など、この1冊だけで自社のクラウド化のポイントが簡単に理解できます。

またNTT東日本でクラウド化を実現し

問題を解決した事例や、

導入サポートサービスも掲載しているので、

ぜひダウンロードして読んでみてください。

面倒でお困りのあなたへ

クラウドのご相談できます!

無料オンライン相談窓口

NTT東日本なら貴社のクラウド導入設計から

ネットワーク環境構築・セキュリティ・運用まで

”ワンストップ支援”が可能です!

NTT東日本が選ばれる5つの理由

- クラウド導入を

0からワンストップでサポート可能! - 全体最適におけるコスト効率・業務効率の改善を

中立的にご提案 - クラウド環境に問題がないか、

第3者目線でチェック

してもらいたい - 安心の24時間・365日の対応・保守

- NTT東日本が保有する豊富なサービスの組み合わせで

”課題解決”と”コスト軽減”を両立

特に以下に当てはまる方はお気軽に

ご相談ください。

- さまざまな種類やクラウド提供事業者があってどれが自社に適切かわからない

- オンプレミスのままがよいのか、クラウド移行すべきなのか、迷っている

- オンプレミスとクラウド移行した際のコスト比較を行いたい

- AWSとAzure、どちらのクラウドが自社に適切かわからない

- クラウド環境に問題がないか、第3者目線でチェックしてもらいたい

- クラウド利用中、ネットワークの速度が遅くて業務に支障がでている

クラウドを熟知するプロが、クラウド導入におけるお客さまのLAN 環境や接続ネットワーク、

クラウドサービスまでトータルにお客さまのお悩みや課題の解決をサポートします。

相談無料!プロが中立的にアドバイスいたします

クラウド・AWS・Azureでお困りの方はお気軽にご相談ください。