情報セキュリティマネジメントとは?基礎知識から実施の流れまで解説

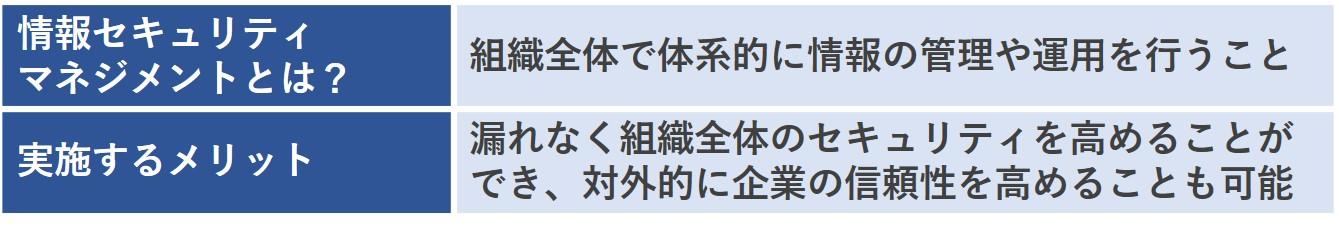

情報セキュリティマネジメントとは、情報の安全性を確保し漏えいや改ざんなどのリスクから守るために、組織全体で体系的な管理や運用を行うことを意味します。各担当者やシステムごとに情報セキュリティを考えるのではなく、企業全体で統一した基準・方向性からセキュリティ対策を行うのが特徴です。

体系的に情報セキュリティマネジメントを実施することで、効率的に組織全体のセキュリティを高めることができます。情報セキュリティマネジメントシステム認定センターが実施するISMS適合性評価制度に合格することで、企業の信頼性を高めることもできるでしょう。

企業にとって恩恵の多い情報セキュリティマネジメントですが、単に全社的にセキュリティ対策を行えば効果が出せるわけではないことに注意が必要です。リスク分析やポイント押さえたセキュリティポリシーの作成など、必要なプロセスを踏んで行うことが対策の成功には欠かせません。

この記事では、情報セキュリティマネジメントの基礎知識に加えて実践するための流れやポイントなど、本当に効果的なマネジメントを行うために知っておくべきポイントを解説します。

【この記事の内容】

- 情報セキュリティマネジメントとは

- 情報セキュリティマネジメントで必要なセキュリティポリシーとは

- 情報セキュリティマネジメントを実施する流れ

- 情報セキュリティマネジメントを効果的に実施するポイント

今回ご紹介するポイントを確認しておけば、情報セキュリティマネジメントについて、基本的なことを理解することができます。そして、自社でも情報セキュリティを確保するには何が足りないのか見極めて最適なセキュリティマネジメントを行うことができるようになるでしょう。

情報の管理を誤ると、企業の信用失墜や損害賠償などの大問題に発展する時代です。「何となくセキュリティ対策をしていたら、不足があって情報漏えいなどといったトラブルに巻き込まれてしまった」という事態を避けるためにも、正しい情報セキュリティ対策について把握しておきましょう。

目次:

- 1. 情報セキュリティマネジメントとは

- 1-1. 情報セキュリティマネジメントで押さえるべき3つのポイント

- 1-2. 情報セキュリティマネジメントはなぜ必要なのか

- 1-3. 情報セキュリティマネジメントの導入事例

- 2. 情報セキュリティマネジメントの実施は、まずセキュリティポリシー作りから

- 2-1. セキュリティポリシーは、なぜ必要なのか

- 2-2. セキュリティポリシーには、どういう内容を定めるのか

- 3. 情報セキュリティマネジメントを実施する流れ

- 3-1. ①情報セキュリティマネジメントの計画段階

- 3-2. ②情報セキュリティマネジメントの運用段階

- 3-3. ③情報セキュリティマネジメントのフィードバック段階

- 3-4. ④情報セキュリティマネジメントの改善段階

- 4. 情報セキュリティマネジメントを効果的に実施するポイント

- 4-1. リスク分析をきちんと行う

- 4-2. 社内研修を全社的に実施する

- 4-3. 情報セキュリティマネジメント試験を活用する

- 5. セキュリティの高いクラウド導入ならNTT東日本がおすすめ!

- 5-1. 【安心ポイント①】クラウドだけでなく回線の安全性も同時に確保できる

- 5-2. 【安心ポイント②】導入後も24時間365日体制でサポートが受けられる

- 6. まとめ

1. 情報セキュリティマネジメントとは

情報セキュリティマネジメントとは、情報セキュリティを確保するために、組織全体で体系的な管理や運用を行うことです。

情報セキュリティ対策を個別に行うと、対策が不十分な箇所が一つでもあれば、他の部分で万全の対策を行っていても情報流出のリスクが抑えられないなどの不都合があるため、注目されています。顧客情報や機密情報などの重要情報の流出リスクが高い昨今、すべての企業が実施を検討すべき取り組みです。

なお、組織内で情報セキュリティを確保するために作られた仕組みや取り組みを、情報セキュリティマネジメントシステム(ISMS:Information Security Management System)と呼びます。情報セキュリティマネジメントを実践するためには、組織内に情報セキュリティマネジメントシステムを構築することが必要です。

【情報セキュリティマネジメントシステムに含まれる項目の具体例】

- セキュリティポリシーを作ること

- 情報の運用管理マニュアルを整備すること

- 従業員の啓発のため研修を行うこと

- PDCAサイクルを回して運用管理体制を改善すること など

1-1. 情報セキュリティマネジメントで押さえるべき3つのポイント

情報セキュリティマネジメントシステムでは、機密性・完全性・可用性を確保する必要があります。

- 横にスクロールします

| 機密性・完全性・可用性とは? | |

|---|---|

| 機密性 | 【概要】

|

【具体的な対策例】

|

|

| 完全性 | 【概要】

|

【具体的な対策例】

|

|

| 可用性 | 【概要】

|

【具体的な対策例】

|

|

機密性・完全性・可用性をバランスよく保った状態で情報を管理・運用することが、情報セキュリティマネジメントでは大切です。機密性を重視し過ぎると、情報を利用するための手続きが煩雑になり過ぎて可用性が犠牲になるなど、一つの要素だけに偏っては情報を有効活用できなくなってしまいます。

セキュリティと使い勝手のバランスがとれた管理体制を、実際に情報を利用する現場部門と連携して検討することが大切です。

1-2. 情報セキュリティマネジメントはなぜ必要なのか

企業にとって情報セキュリティマネジメントが必要とされるのは、

①組織の情報を継続して高いレベルで守る

②対外的に組織の信頼を高める

の2つを実現できるからです。

「①組織の情報を継続して高いレベルで守る」とは、次のポイントを押さえたセキュリティ対策を行うことを意味します。

【組織の情報を継続して高いレベルで守るために欠かせないポイント】

- 組織内のセキュリティレベルを均一に保つ

- リスクの変化に合わせてセキュリティ対策を一括して変更できる

情報セキュリティは組織内で一部にでも不備があると、組織全体の情報に不正アクセスや漏えいなどの危険が及ぶので、全体のセキュリティレベルが揃っていることが重要です。

情報セキュリティマネジメントを実施し、組織全体のセキュリティ対策を一括して行うようにすれば、組織内のセキュリティレベルを簡単に均一に保つことができます。

また、セキュリティ対策を行うべきリスクは組織で扱うシステムや情報によっても変化しますし、不正アクセスの手口やウイルスの感染経路も日々変化することから、定期的に対策の見直しが必要です。

統括的に情報セキュリティ対策を行っていく情報セキュリティマネジメントを導入しておけば、リスクの変化に合わせてセキュリティ対策を一括して変更できます。変更の抜けや遅れが生じにくく、安心です。

さらに、情報セキュリティマネジメントシステム認定センターの実施するISMS適合性評価制度に合格し、ISMS認証を取得すれば、「②対外的に組織の信頼を高める」こともできます。

【ISMS認証とは】

- 情報セキュリティマネジメントシステムの国内規格(JIS Q 27001)を満たす情報セキュリティ対策を行っていることの証明

1-3. 情報セキュリティマネジメントの導入事例

全国に多くの拠点を展開し、地図情報サービスの提供を手がける企業では、セキュリティの強化や信頼の向上を目的として情報セキュリティマネジメントを導入しました。

同社では個人情報を多く取り扱うことから、その管理の徹底が必要でした。また、公共事業に参入する際に、情報セキュリティマネジメントシステムの国内規格が必要とされるケースも多く、営業機会を得るうえでも導入が求められていました。

情報セキュリティマネジメントを導入し、全国の拠点のセキュリティを同じ基準で管理するようにした結果、

- 現場の情報セキュリティに対する意識が向上した

- 国内規格の認証を得るために第三者の視点から確認を受けることで、セキュリティ対策の質が向上した

- 公共事業にも参加しやすくなった

などのメリットがあったということです。

情報セキュリティマネジメントの導入は、情報を適切に管理することにとどまらず、ビジネスチャンスの拡大につながることがわかる事例と言えるでしょう。

2. 情報セキュリティマネジメントの実施は、まずセキュリティポリシー作りから

情報セキュリティマネジメントを実施するなら、まずセキュリティポリシーを作りましょう。

セキュリティポリシーとは、情報セキュリティ対策の基本的な方針や実施手順などを意味します。

ここでは、

①なぜ基本方針であるセキュリティポリシーを作る必要があるのか

②具体的にどういう内容を決めておけばよいのか

の2つを確認しておきましょう。

2-1. セキュリティポリシーは、なぜ必要なのか

セキュリティポリシーは、セキュリティ対策の実効性を高め、その恩恵を最大化するために必要です。

【セキュリティポリシーを定める目的】

- セキュリティ対策が必要な情報やその管理状態を洗い出す

- 従業員のセキュリティ意識を向上させる

- 対外的な信頼を獲得する

セキュリティポリシーを定める過程で、現在の情報資産の全容や管理状態を確認する必要があります。自社の情報の現状把握をすることで、

- セキュリティ管理部門のコントロールが及ばないところで従業員が情報漏えいしてしまう

- セキュリティ対策が必要な情報資産を見逃してしまう

といったリスクを抑えることができるでしょう。

また、セキュリティポリシーを整備し内容を従業員と共有することで、情報セキュリティに対する意識や知識を高めることができます。

対外的にも、ただ「セキュリティに気を付けている」とアピールするよりも、セキュリティポリシーを具体的に策定しているという事実があるほうが、格段に信頼されやすくなるでしょう。

2-2. セキュリティポリシーには、どういう内容を定めるのか

セキュリティポリシーに定める内容は大きく分けて、①基本的な方針・②リスクへの対策を行う基準・③運用する具体的な手順の3種類です。

- 横にスクロールします

| セキュリティポリシーに定める内容 | |

|---|---|

| ①基本的な方針 |

例:「当社では、ブランドイメージを守り、顧客満足度を維持するために情報セキュリティを徹底し、信頼性の高いイメージを構築する」など |

| ②リスクへの対策を行う基準 |

例:「ウイルス対策として、メールの送受信時、〇〇の場合は××と△△の対策を行う」などのように具体的に基準を定める |

| ③運用する具体的な手順 |

例:「パスワードは〇文字以上で半角英数字と記号を含める」など |

これら3種類について、社内の状況に応じた現実的な内容を、できるだけ具体的に定めることを意識しましょう。保有している情報資産の種類や量、現行の管理・運用体制は組織によって違うので、現在の状況に合わせた内容にしておかないと運用を継続することが難しくなるからです。

セキュリティ対策を無理なく継続するためにも、他社のセキュリティポリシーなどをそのまま流用することは避け、必ず自社に合わせた内容にカスタマイズしましょう。

情報セキュリティポリシーの例文は、日本ネットワークセキュリティ協会のホームページなどで確認することができます。

3. 情報セキュリティマネジメントを実施する流れ

情報セキュリティマネジメントを実施する際は、次のようなPDCAサイクルを回し、継続的に改善を図るのが基本的な流れです。

- 横にスクロールします

| 情報セキュリティマネジメントを実施する基本の流れ | |

|---|---|

| P(Plan) 計画 |

|

| D(Do) 運用 |

|

| C(Check) フィードバック |

|

| A(Act) 改善 |

|

セキュリティリスクや保有する情報資産・システムの状況などは刻々と変化するので、情報セキュリティマネジメントでも、継続して変化に対応し改善することが重要視されています。各段階のポイントについて、もう少し詳しく見ていきましょう。

3-1. ①情報セキュリティマネジメントの計画段階

情報セキュリティマネジメントを実施するには、まず現状を把握し、方向性を決定します。

【①計画段階で主にやること】

- 情報資産の全体像を把握する

- 自社の情報管理におけるリスクや課題を分析する

- セキュリティポリシーを作る

計画段階の最終目標は、セキュリティポリシーを作ることです。セキュリティポリシーには、対象となる情報資産や対策を実施すべき対象者を具体的に定める必要があります。また、運用体制や社内の業務分担・人員配置の状況から見て、業務に支障を出すことなく実現できる内容を盛り込みましょう。

社内の状況や各部署の状況に詳しい担当者を加えたチームでセキュリティポリシーを策定すると、実現可能なセキュリティポリシーを作ることができます。

3-2. ②情報セキュリティマネジメントの運用段階

情報セキュリティマネジメントの運用段階では、セキュリティポリシーの対策を適切に実践することに加えて、従業員全員の教育を徹底することがポイントです。

【②運用段階で主にやること】

- セキュリティポリシーを従業員全員に周知させる

- セキュリティに関する研修を行う

- セキュリティポリシーに定めた対策を実践する

セキュリティ対策を実効性あるものにするには、従業員一人ひとりが情報セキュリティに関する正しい知識を持って、日々の業務の中で対策を行うことが欠かせません。セキュリティリスクは、メールの送受信時や内部資料の参照時など、日常業務のさまざまなシーンに存在するからです。

従業員にセキュリティに関する知識を浸透させるには、

- セキュリティポリシーに関する研修を行う

- セキュリティポリシーを遵守する同意書に署名を求めるなど、自分ごととして意識させる

- セキュリティポリシー違反時の罰則を定めておく

などの施策を行うとよいでしょう。

3-3. ③情報セキュリティマネジメントのフィードバック段階

情報セキュリティマネジメントを効果的なものにするには、継続的なチェックと改善をしましょう。

【③フィードバック段階で主にやること】

- 実践してみた結果やサイバー攻撃の状況の変化などを踏まえて、定期的にセキュリティポリシーの変更が必要ないか確認する

- セキュリティポリシーどおりに実践できているか監査する

セキュリティポリシーを周知させて、その後放置してしまうと、

- セキュリティポリシーを実践しない従業員が出てくる

- セキュリティポリシー策定後に増えた情報資産やシステムが、セキュリティ対策の対象外になる

- 新手のサイバー攻撃への防御ができない

といった弊害が出てしまうからです。

3-4. ④情報セキュリティマネジメントの改善段階

フィードバックで改善すべき点が見つかったら、プライバシーポリシーなどを速やかに見直しましょう。

【④改善段階で主にやること】

- フィードバックを踏まえて、セキュリティポリシーや社内のシステムを改善する

プライバシーポリシーの見直しだけでなく、すべての従業員がよりスムーズにセキュリティ対策を実践できるようにするためのマネジメントをすることも大切です。

研修機会を増やす・チェックリストを導入する・システム自体にセキュリティ機能を盛り込むなど、今よりも確実で効率的なやり方を検討してみましょう。

4. 情報セキュリティマネジメントを効果的に実施するポイント

情報セキュリティマネジメントを効果的に実施するために、特に力を入れるべきポイントが3つあります。

| 情報セキュリティマネジメントを効果的に実施する3つのポイント |

|---|

|

どういうところが重要なのか、具体的に確認しておきましょう。

4-1. リスク分析をきちんと行う

情報セキュリティマネジメントを実効性の高いものにするために、自社のセキュリティリスクを丁寧に分析しましょう。

セキュリティ対策は、リスクが高い部分に合わせて重点的に行うことで、効率的に効果を出すことができるからです。

例えば、「メールの送受信では重要な情報をやり取りしないが、外回りや出張時に社外へ顧客情報を持ち出すことが多い」といった場合、よりリスクの高いデバイス持ち出し時の対策を厚くした方が効果的でしょう。

セキュリティポリシーを作る前やPDCAサイクルを回す過程で、自社のセキュリティリスクを正しく把握し、リスクに合わせた対策をとるのがおすすめです。

4-2. 社内研修を全社的に実施する

情報セキュリティに関する社内研修を全社的に実施することで、セキュリティ対策の効果を高めることができます。

日々の業務の中で発生するセキュリティリスクは、対応する仕組みを作るだけでは、減らすことができません。セキュリティリスクに関係する情報やシステムに関わる従業員一人ひとりが知識を身に付け、忘れずに対策を実践することが欠かせないからです。

従業員のセキュリティ意識を高め、自分ごととして捉えてもらうためにも、すべての従業員を対象に研修をするなどセキュリティ教育の場を設けましょう。

4-3. 情報セキュリティマネジメント試験を活用する

セキュリティポリシーを策定する側のメンバーは、他の従業員よりも情報セキュリティマネジメントについて知識を身に付けておく必要があります。

どのように知識を習得すべきかわからない場合は、独立行政法人情報処理推進機構(IPA)が実施する情報セキュリティマネジメント試験を活用するのもおすすめです。

- 横にスクロールします

| 情報セキュリティマネジメント試験とは | |

|---|---|

| 対象 |

|

| 出題内容 |

|

情報セキュリティに関する網羅的な基礎知識を身に付けたい場合は、資格試験に挑戦してみるのもよいでしょう。

5. セキュリティの高いクラウド導入ならNTT東日本がおすすめ!

「自社のクラウドのセキュリティ対策は大丈夫だろうか」

「セキュリティ面で安心できるクラウドを導入したい」

このようにお考えでしたら、NTT東日本までお気軽にご相談ください。ご相談は無料でできます。

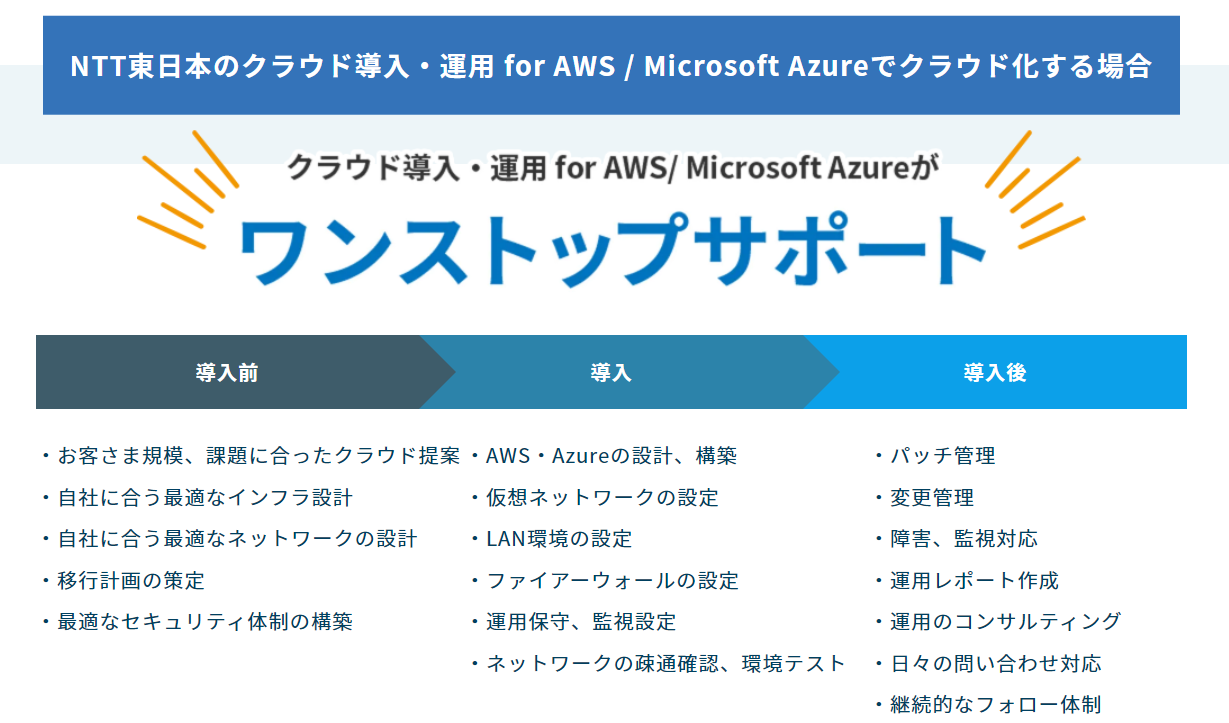

セキュリティ重視のNTT東日本のクラウド導入・運用サービスを活用すれば、クラウド利用時の情報セキュリティも安心です。

| NTT東日本のクラウド導入・運用サービスはここが安心 |

|---|

|

5-1. 【安心ポイント①】クラウドだけでなく回線の安全性も同時に確保できる

NTT東日本のクラウド導入・運用サービスは、クラウドに関係するすべてのサポートが一元的に受けられます。導入するクラウドサービスのセキュリティ面はもちろんのこと、クラウドサービスと接続する回線についても相談できるので安心です。

現回線のセキュリティ面に不安があるなら、回線もクラウドとまとめて、セキュリティが万全のものに移行することができます。

さらに、ファイアウォールの設定など、セキュリティに直結する環境設定もお任せで大丈夫なので、うっかり初期設定ミスで情報漏えいするといったリスクを抑えられるでしょう。

情報セキュリティマネジメントの観点からクラウド導入方法を選ぶなら、ワンストップサポートで対策の漏れがないNTT東日本のクラウド導入・運用サービスです。

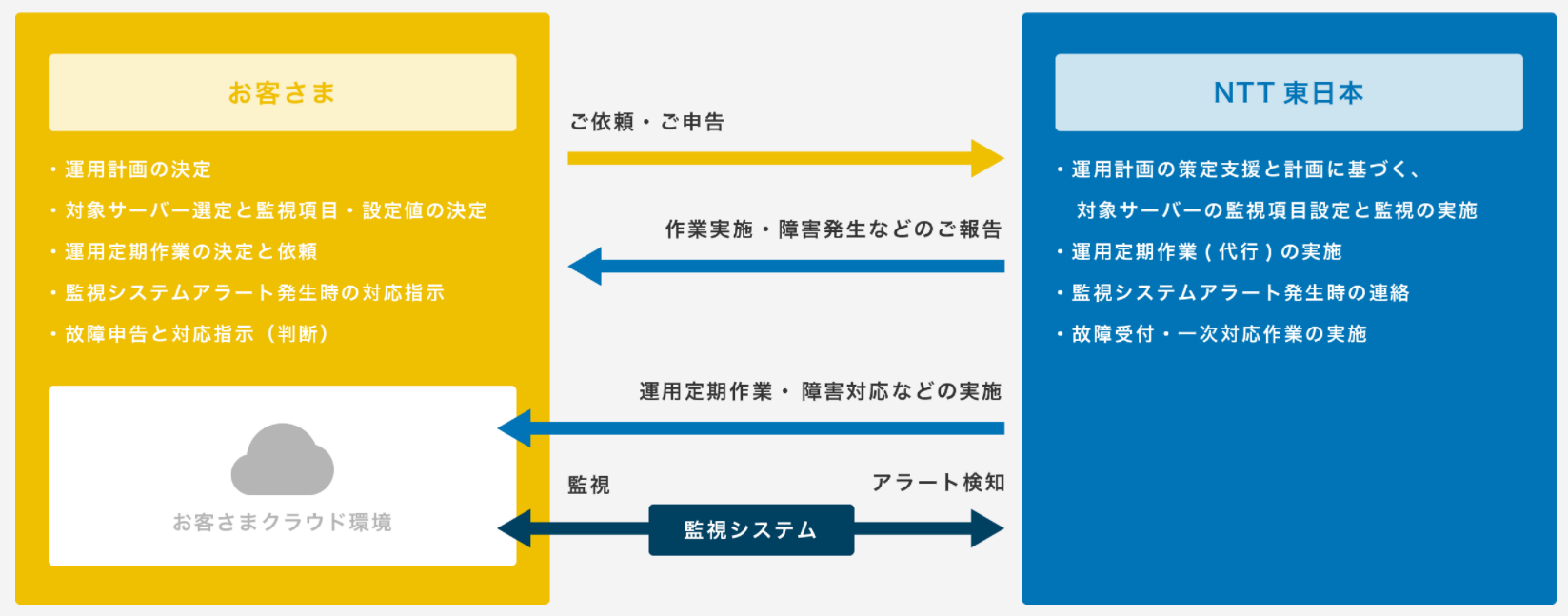

5-2. 【安心ポイント②】導入後も24時間365日体制でサポートが受けられる

クラウドサービス運用開始後のセキュリティ面がご心配なら、NTT東日本の「24時間365日運用保守サポート」をおすすめします。セキュリティ面も含めた多岐にわたる運用サポートを受けることができ、担当者の負担とセキュリティリスクをまとめて抑えられるサービスです。

- 横にスクロールします

| NTT東日本のクラウド運用ご支援内容 | |

|---|---|

| 監視/通知 |

ステータスチェック・リソース監視・サービスプロセス監視・ログ監視 通信監視・PaaS 状況監視・監視システムアラートの通知ご連絡 |

| 故障受付/一次対処 | 故障受付・故障箇所切り分け・一次対処 |

| 運用代行 |

リタイアメント対応・仮想サーバータイプ変更 イメージ/バックアップ作成・ボリュームサイズ変更 サーバー停止・起動・再起動・OSセキュリティパッチ適用 など |

クラウドのプロの運用支援を活用して、手間を省いて安心のセキュリティ対策を実現してみてはいかがでしょうか。

6. まとめ

情報セキュリティマネジメントとは、情報セキュリティを確保するために、組織全体で体系的な管理や運用を行うことです。機密性・完全性・可用性をバランスよく保った状態で情報を管理・運用することで、実効性の高いセキュリティ対策を行うことができます。

情報セキュリティマネジメントでは、セキュリティポリシーを策定することが必要です。セキュリティポリシーを定めると、次のような効果が期待できます。

- セキュリティ対策が必要な情報やその管理状態を洗い出す

- 従業員のセキュリティ意識を向上させる

- 対外的な信頼を獲得する

情報セキュリティマネジメントを実施する基本的な流れは、次のとおりです。

- 横にスクロールします

| 情報セキュリティマネジメントを実施する基本の流れ | |

|---|---|

| P(Plan) 計画 |

|

| D(Do) 運用 |

|

| C(Check) フィードバック |

|

| A(Act) 改善 |

|

セキュリティ対策のとり方次第で、効果は大きく変わります。せっかくコストをかけてセキュリティ対策を行うなら、効果を最大限発揮できる方法をとるのが賢い選択です。この機会に、情報セキュリティマネジメントの基本を確認し、自社のセキュリティ対策に取り入れてみませんか。

RECOMMEND

その他のコラム

無料ダウンロード

自社のクラウド導入に必要な知識、ポイントを

この1冊に総まとめ!

あなたはクラウド化の

何の情報を知りたいですか?

- そもそも自社は本当にクラウド化すべき?オンプレとクラウドの違いは?

- 【AWS・Azure・Google Cloud】

どれが自社に最もマッチするの? - 情シス担当者の負荷を減らしてコストを軽減するクラウド化のポイントは?

- 自社のクラウド導入を実現するまでの具体的な流れ・検討する順番は?

初めての自社クラウド導入、

わからないことが多く困ってしまいますよね。

NTT東日本では

そんなあなたにクラウド導入に必要な情報を

1冊の冊子にまとめました!

クラウド化のポイントを知らずに導入を進めると、以下のような事になってしまうことも・・・

- システムインフラの維持にかかるトータルコストがあまり変わらない。。

- 情シス担当者の負担が減らない。。

- セキュリティ性・速度など、クラウド期待する効果を十分に享受できない。。

理想的なクラウド環境を実現するためにも、

最低限の4つのポイントを

抑えておきたいところです。

-

そもそも”クラウド化”とは?

その本質的なメリット・デメリット - 自社にとって

最適なクラウド環境構築のポイント - コストを抑えるための

具体的なコツ - 既存環境からスムーズにクラウド化を

実現するためのロードマップ

など、この1冊だけで自社のクラウド化のポイントが簡単に理解できます。

またNTT東日本でクラウド化を実現し

問題を解決した事例や、

導入サポートサービスも掲載しているので、

ぜひダウンロードして読んでみてください。

面倒でお困りのあなたへ

クラウドのご相談できます!

無料オンライン相談窓口

NTT東日本なら貴社のクラウド導入設計から

ネットワーク環境構築・セキュリティ・運用まで

”ワンストップ支援”が可能です!

NTT東日本が選ばれる5つの理由

- クラウド導入を

0からワンストップでサポート可能! - 全体最適におけるコスト効率・業務効率の改善を

中立的にご提案 - クラウド環境に問題がないか、

第3者目線でチェック

してもらいたい - 安心の24時間・365日の対応・保守

- NTT東日本が保有する豊富なサービスの組み合わせで

”課題解決”と”コスト軽減”を両立

特に以下に当てはまる方はお気軽に

ご相談ください。

- さまざまな種類やクラウド提供事業者があってどれが自社に適切かわからない

- オンプレミスのままがよいのか、クラウド移行すべきなのか、迷っている

- オンプレミスとクラウド移行した際のコスト比較を行いたい

- AWSとAzure、どちらのクラウドが自社に適切かわからない

- クラウド環境に問題がないか、第3者目線でチェックしてもらいたい

- クラウド利用中、ネットワークの速度が遅くて業務に支障がでている

クラウドを熟知するプロが、クラウド導入におけるお客さまのLAN 環境や接続ネットワーク、

クラウドサービスまでトータルにお客さまのお悩みや課題の解決をサポートします。

相談無料!プロが中立的にアドバイスいたします

クラウド・AWS・Azureでお困りの方はお気軽にご相談ください。